Digitale Stromzähler: Wie gefährlich sind die "Spionagezähler" im Keller?

Die Bundesregierung will alle deutschen Haushalte mit elektronischen Stromzählern ausstatten lassen. Die elektronische Auswertung des Stromverbrauchs soll die Energiewende möglich machen.

Wenn es um die Möglichkeiten der digitalen Überwachung von Nutzern geht, wird das folgende Beispiel immer wieder herangezogen: Mit Hilfe von elektronischen Stromzählern ist es möglich, das Fernsehprogramm eines Haushalts auszuspionieren. So warnte die Verbraucherschützerin Marion Jungbluth kürzlich in der taz: "Experten der Fachhochschule Münster haben das beschrieben: Hell- und Dunkel-Abschnitte brauchen verschieden viel Strom." Es lasse sich sogar analysieren, welches Programm, Rosamunde Pilcher oder Talkshow, laufe. Von der Nutzung anderer Haushaltsgeräte wie Waschmaschine oder Mikrowelle ganz abgesehen.

Gibt es also in einigen Jahren den nackten Stromkunden, wenn in Deutschland alle Haushalte nach den Plänen der Bundesregierung über einen elektronischen Stromzähler verfügen? Die Frage lässt sich derzeit mit einem klaren Nein beantworten. Allerdings mit der Einschränkung: Technisch ist eine solch detaillierte Auslesung und Übermittlung von Verbrauchsdaten durchaus möglich. Das bestätigte auch Thomas Zehnder vom Schweizer Zählerhersteller Landis + Gyr auf Anfrage von Golem.de. Jedoch setzt dies drei Bedingungen voraus: Die Haushalte müssen nicht nur über einen elektronischen Zähler, sondern auch über eine Kommunikationsschnittstelle (Smart Meter Gateway) verfügen. Dieses Smart Meter Gateway (SMGW) muss gehackt werden. Zu guter Letzt müssen die Nutzer einen Fernseher besitzen, der ausreichend große Leistungsschwankungen beim Wechsel von Hell-Dunkel-Phasen aufweist.

Gigaset Elements

| Hersteller | Gigaset |

| Eigenschaften: | |

| Funktion | Überwacht Türen, Fenster und Wohnräume auf verdächtige Bewegungen |

| Bedienung | Per Smartphone und Browser aus WLAN oder Web |

| Schutzkonzept: | |

| Verschlüsselung aktiv | Ja |

| Authentifizierung aktiv | Ja |

| Manipulation durch Externe | Im Test nicht möglich |

| Absicherung der Fernsteuerung | Wirksames Schutzkonzept |

| Urteil: | |

| Systemsicherheit | Sehr hoch - sehr starke Absicherung |

| Anmerkung | Das Manko im Test noch unverschlüsselter Firmware-Updates wurde behoben. Sie erfolgen nun verschlüsselt |

| Preis (Starter-Set) | 200 Euro |

Quelle: AV-Test

RWE Smart Home

| Hersteller | RWE Smart Home |

| Eigenschaften: | |

| Funktion | Steuer-, Schalt- und Kontrollsystem für Strom, Heizung, Sicherheit |

| Bedienung | Per Smartphone und Browser aus WLAN oder Web |

| Schutzkonzept: | |

| Verschlüsselung aktiv | Ja |

| Authentifizierung aktiv | Ja |

| Manipulation durch Externe | Im Test nicht möglich |

| Absicherung der Fernsteuerung | Wirksames Schutzkonzept |

| Urteil: | |

| Systemsicherheit | Sehr hoch - sehr starke Absicherung |

| Anmerkung | Konfiguration nur mit Internet-Verbindung über passwortgesichertes Nutzerkonto |

| Preis (Starter-Set) | 250 Euro |

Qivicon

| Hersteller | Deutsche Telekom |

| Eigenschaften: | |

| Funktion | Steuer-, Schalt- und Kontrollsystem für Strom, Heizung, Sicherheit |

| Bedienung | Per Smartphone und Browser aus WLAN oder Web |

| Schutzkonzept: | |

| Verschlüsselung aktiv | Ja |

| Authentifizierung aktiv | Ja |

| Manipulation durch Externe | Im Test nicht möglich |

| Absicherung der Fernsteuerung | Wirksames Schutzkonzept |

| Urteil: | |

| Systemsicherheit | Hoch - starke Absicherung |

| Anmerkung | Stärke der Verschlüsselung nicht optimal, Zahl der offenen Internet-Ports unnötig hoch |

| Preis (Starter-Set) | 300 Euro |

iComfort

| Hersteller | REV Ritter |

| Eigenschaften: | |

| Funktion | Steuert Elektrogeräte über Schaltsteckdosen |

| Bedienung | Lokal über Smartphone im WLAN, kein Fernzugriff |

| Schutzkonzept: | |

| Verschlüsselung aktiv | Nein |

| Authentifizierung aktiv | Nein |

| Manipulation durch Externe | Im Test nicht möglich |

| Absicherung der Fernsteuerung | Keine, da kein Fernzugriff aktiv |

| Urteil: | |

| Systemsicherheit | Niedrig - gegen Angriffe aus dem lokalen Netz kaum geschützt |

| Anmerkung | Sofern Hacker Schadsoftware auf PCs/Smartphones im lokalen Netz installieren, ist Fernzugriff möglich |

| Preis (Starter-Set) | 90 Euro |

tapHome

| Hersteller | EuroiStyle |

| Eigenschaften: | |

| Funktion | Steuert bzw. dimmt Schaltsteckdosen und Lampen |

| Bedienung | Lokal über Browser oder Smartphone, kein Fernzugriff |

| Schutzkonzept: | |

| Verschlüsselung aktiv | Nein |

| Authentifizierung aktiv | Ja |

| Manipulation durch Externe | Im Test nicht möglich |

| Absicherung der ?Fernsteuerung | Keine, da kein Fernzugriff aktiv |

| Urteil: | |

| Systemsicherheit | Niedrig, gegen Angriffe aus dem lokalen Netz kaum geschützt |

| Anmerkung | Sofern Hacker Schadsoftware auf PCs/Smartphones im lokalen Netz installieren, ist Fernzugriff möglich |

| Preis (Starter-Set) |

170 Euro |

iConnect

| Hersteller | eSaver |

| Eigenschaften: | |

| Funktion | Steuert Elektrogeräte über Schaltsteckdosen |

| Bedienung | Per Smartphone im WLAN und aus dem Internet |

| Schutzkonzept: | |

| Verschlüsselung aktiv | Ja |

| Authentifizierung aktiv | Nur bei Web-Zugriff |

| Manipulation durch Externe | System im Test anfällig |

| Absicherung der Fernsteuerung | Ließ sich im Test aushebeln |

| Urteil: | |

| Systemsicherheit | Sehr niedrig - für Angriffe aus dem lokalen Netz oder Internet anfällig |

| Anmerkung | Optionale Web-Fernsteuerung nach Passwort-Vergabe. Firmware-Update unverschlüsselt |

| Preis (Starter-Set) | 200 Euro |

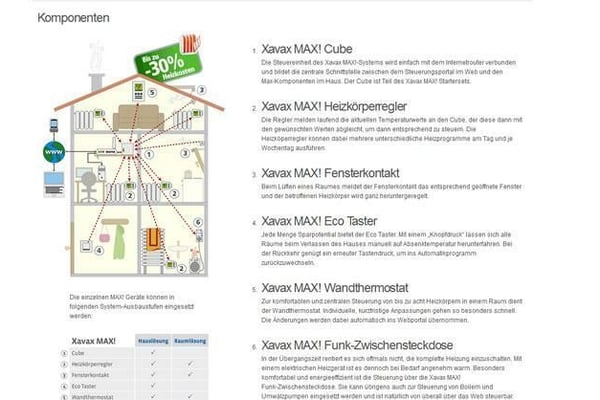

Xavax Max!

| Hersteller | Hama |

| Eigenschaften: | |

| Funktion | Steuerungs- und Schaltsystem für Licht, Heizung, Strom |

| Bedienung | Lokal über PC sowie über Browser oder App aus dem Internet |

| Schutzkonzept: | |

| Verschlüsselung aktiv | Nur teilweise |

| Authentifizierung aktiv | Nur bei Web-Zugriff |

| Manipulation durch Externe | System im Test anfällig |

| Absicherung der ?Fernsteuerung | Schwächen bei Zugriff via Internet |

| Urteil: | |

| Systemsicherheit | Sehr niedrig - kein Schutz gegen interne, mangelnde Sicherheit bei äußeren Angriffen |

| Anmerkung | Sofern Hacker Schadsoftware im lokalen Netz installieren, ist Fernzugriff möglich. Extern Mängel bei der Verschlüsselung |

| Preis (Starter-Set) | 200 Euro |

Nicht jeder Fernseher hat große Leistungsschwankungen

Letztere Einschränkung wird häufig übersehen, wenn die Studie der Fachhochschule Münster zitiert wird. Anders als in der Vorabversion, über die in den Medien häufig berichtet wurde, sind in der abgeschlossenen Studie längst nicht alle TV-Geräte über den Stromverbrauch analysierbar. Beispielsweise waren Leistungsschwankungen bei Geräten von Sony und LG zu gering, um Filminhalte zu identifizieren.

Dies haben auch Messungen von Golem.de bei zwei unterschiedlichen Samsung-Modellen ergeben. Entscheidend war bei beiden Geräten die Einstellung der Bildhelligkeit. Je geringer der voreingestellte Wert, desto größer waren die Schwankungen. Bei einer mittleren Helligkeit von 50 Prozent lagen die Änderungen nur noch im Milliwatt-Bereich. Zu wenig, um daraus das Fernsehprogramm ablesen zu können. Sehr große Schwankungen mit bis zu 160 Watt wies ein von der Fachhochschule Münster getesteter Plasmabildschirm auf (Panasonic TX-P50S-20E). Ein Panasonic TX-L37-S10E mit dynamischer Hintergrundbeleuchtung variierte beim Verbrauch mit rund 70 Watt.

BSI-Vorgaben sollen Hacking verhindern

Bei solchen Geräten waren Filmsequenzen mit Hilfe einer zuvor erstellten Datenbank erkennbar. Aber auch hier gab es Ausnahmen. "Aufgezeichnete Fernsehproduktionen, die ein hohes durchgehendes Helligkeitsniveau aufweisen (bspw. Talkshows), können mit LCD-Geräten oft nicht identifiziert werden", schrieben die Forscher. Was wohl nur für Paranoiker ein starkes Argument sein könnte, künftig nur noch "Maischberger" und "Hart aber fair" einzuschalten.

Doch selbst Besitzer eines großflächigen Plasmabildschirms müssen derzeit nicht damit rechnen, dass ihr Pornofilm-Konsum dem Stromanbieter frei Haus geliefert wird. Denn der Gesetzentwurf der Bundesregierung zur Digitalisierung der Energiewende sieht vor, dass die Daten bis zu einem Jahresverbrauch von 10.000 Kilowattstunden nur einmal im Jahr an den Messstellenbetreiber übermittelt werden müssen. Bei Haushalten, die weniger als 6.000 Kilowattstunden im Jahr verbrauchen, soll der Einbau einer Kommunikationsschnittstelle zudem nicht verpflichtend werden. Allerdings können die Messstellenbetreiber nach eigenem Ermessen ein solches Gateway einbauen und ihre Kunden daran anschließen.

Telekom-Router gehackt

Bei einem massiven Hacker-Angriff auf Router der Deutschen Telekom wurden im November 2016 waren fast eine Million Kunden betroffen. Der Telekom zufolge ging der Internet-Ausfall bei 900.000 ihrer mehr als 20 Millionen Festnetzkunden auf eine weltweite Cyberattacke zurück. Bei dem Angriff auf die „Speedport“-Router kam der Telefonanbieter aber offenbar mit einem blauen Auge davon. „Sie können ja sagen, dass es schlimm war, dass 900.000 Router ausgefallen sind. Sie können aber auch sagen: Es ist gut, dass nicht noch Schlimmeres passiert ist“, betonte Bundesinnenminister Thomas de Maizière. Die Geräte der Telekom waren laut Bundesamt für Sicherheit in der Informationstechnik (BSI) durch einen weltweit angelegten Hackerangriff lahmgelegt worden.

Nach ersten Analysen war der eingeschleuste Schadcode mit dem bekannten Botnet-Code Mirai verwandt, berichtete die IT-Sicherheitsfirma Kaspersky Lab. Ziel sei wahrscheinlich gewesen, die Router mit einem Botnetz zu verbinden, das Online-Kriminelle gewöhnlich für ihre Zwecke, etwa Erpressung, Spam-Versand oder gezielte Angriffe auf andere Rechner missbrauchen. Wie Stefan Ortloff von Kaspersky erklärte, wurde der Schadcode durch eine Sicherheitslücke im Router eingeschleust. Doch die Software sei offenbar nicht in der Lage gewesen, sich selbst in das Dateisystem zu schreiben. Deshalb habe sie einen Neustart nicht überlebt.

Heftiger Angriff - lange nicht bekannt

Im September 2016 überraschte eine Nachricht des US-Internet-Dienstleisters Yahoo. Der Grund: ein massiver Cyberangriff. Hacker hätten schon Ende 2014 persönliche Daten von mindestens 500 Millionen Nutzern abgegriffen, räumte der Konzern ein. Betroffen waren Namen, E-Mail-Adressen, Telefonnummern, Geburtsdaten, Passwörter sowie Sicherheitsfragen zur Feststellung der Identität der User. Bei lediglich einem Bereich gab Yahoo Entwarnung: Es gebe keinen Hinweis darauf, dass auch Kreditkarten- oder Bankkontendaten entwendet worden seien. Dennoch sprachen Experten vom bisher folgenschwersten Cyberdiebstahl bei einem E-Mail-Provider.

Kundendaten eines Seitensprungportals

2015 wurden besonders brisante Daten von Hackern gestohlen. Über 37 Millionen Datensätze der Seitensprung-Plattform Ashley Madison wurden erbeutet. Für den Anbieter wurde der Angriff dadurch nicht nur zum finanziellen Desaster. Denn durch die Meldung über den Hackerangriff, wurde auch das Geschäft des Unternehmens erst für die breite Masse öffentlich.

Kundenpasswörter gehackt

Im Mai 2014 gelang es Cyberangreifern sich Zugang zu Ebays Kundendatenbanken zu verschaffen. Mehr als 145 Millionen Datensätze wurden dabei gestohlen. Zu den sensiblen Daten der Kunden zählen deren E-Mail-Adressen, Usernamen und Passwörter. Bis heute ist nicht ganz geklärt, wer hinter dem Angriff steckte.

Mega-Hackerangriff auf JPMorgan

Die US-Großbank JPMorgan meldete im Oktober 2014, sie sei Opfer eines massiven Hackerangriffs geworden. Rund 76 Millionen Haushalte und sieben Millionen Unternehmen seien betroffen, teilte das Geldhaus mit. Demnach wurden Kundendaten wie Namen, Adressen, Telefonnummern und Email-Adressen von den Servern des Kreditinstituts entwendet. Doch gebe es keine Hinweise auf einen Diebstahl von Kontonummern, Geburtsdaten, Passwörtern oder Sozialversicherungsnummern. Zudem liege im Zusammenhang mit dem Leck kein ungewöhnlicher Kundenbetrug vor. In Zusammenarbeit mit der Polizei gehe die Bank dem Fall nach.

Ins Visier wurden laut dem Finanzinstitut nur Nutzer der Webseiten Chase.com und JPMorganOnline sowie der Anwendungen ChaseMobile und JPMorgan Mobile genommen. Entdeckt wurde die Cyberattacke Mitte August, sagte die Sprecherin von JPMorgan, Patricia Wexler. Dabei stellte sich heraus, dass die Sicherheitslücken schon seit Juni bestünden. Inzwischen seien die Zugriffswege jedoch identifiziert und geschlossen worden. Gefährdete Konten seien zudem deaktiviert und die Passwörter aller IT-Techniker geändert worden, versicherte Wexler. Ob JPMorgan weiß, wer hinter dem Hackerangriff steckt, wollte sie nicht sagen.

Apple und Facebook

Ebenfalls im Februar 2013 wurde Apple Opfer eines Hacker-Angriffs. Computer von Angestellten seien von den gleichen Angreifern heimgesucht worden, die auch Facebook ausspionieren wollten, hieß es. Am selben Tag wollte Apple ein Software-Update auf den Markt bringen, mit dem sich Kunden gegen das von den Hackern eingesetzte Programm schützen können. Einige Tage zuvor hatte Facebook bekanntgegeben, dass Laptops von Angestellten Ziel einer Attacke waren.

Unbekannte Hacker trieben im Februar 2013 ihr Unwesen beim Kurznachrichtendienst Twitter: Innerhalb von zwei Tagen kaperten sie die Konten von Burger King und Jeep. Im Fall des Autobauers erklärten die Hacker bei Twitter den Verkauf der Geländewagen-Marke an den Konkurrenten Cadillac. Bei Burger King hatte es geheißen, das Unternehmen gehöre jetzt zu McDonald's, „weil der Whopper gefloppt ist“.

News of the World

Im Juli 2012 entwickelten sich viele kleine Hackerangriffe zuerst zu einem Abhörskandal, dann zum Medienskandal und schließlich zu einem der größten Skandale Großbritanniens. Die Folge: Die britische Sonntagszeitung "News of the World" wurde eingestellt. Mitarbeiter der Zeitung hatten sich jahrelang in die Mails von Prominenten und Gewaltopfern gehackt, um Informationen daraus für ihre Berichterstattung zu nutzen. Als die illegalen Recherchemethoden im Sommer 2012 an die Öffentlichkeit kamen, wurde die Zeitung vom Markt genommen.

iOS-Kundendaten geklaut

Auch der US-Elektronikriese Apple blieb 2012 nicht verschont von Hackerangriffen: Rund 12 Million Daten des iPhone-Betriebssystems iOS wurden laut dem FBI von der Hackergruppe Antisec gestohlen. Darunter veröffentlichte das Hackerkollektiv über eine Million iOS-IDs, die auch persönliche Angaben zu den Besitzern enthielten.

Industrieanlagen

Die Meldung eines Hackerangriffs auf mehrere iranische Industrieanlagen ging im Juni 2012 um die Welt. Ein Virus namens Stuxnet übernahm zweitweise die Kontrolle über iranische Rechnersysteme und konnte diese systematisch sabotieren. Experten gingen damals davon aus, dass ein anderer Staat den Auftrag zu dieser Attacke gegeben haben könnten. Die große Gefahr von Viren wie Stuxnet wurde daraufhin unter dem Begriff "Cyberwar" immer wieder thematisiert. Der Grund: Solche Viren könnten ebenso gut Schiffe, Flughäfen, das Militär oder Telekommunikationssysteme angreifen und diese sabotieren, was schwerwiegende Folgen für das jeweilige Land haben könnte.

Bundesbehörden

Im Juli 2011 mussten Bundeskriminalamt, Bundespolizei und Zoll zugeben, dass Hacker es in ihr Fahndungssystem "Patras" geschafft hatten. Dieses System nutzen Behörden zur Überwachung potentieller Straftäter und Ermittler. Nachdem die Hacker der "No Name Crew" sich Zugang verschafft hatten, mussten BKA und Co. die Server zeitweise abschalten.

Sony

Kein Hackerangriff traf in Deutschland so viele Menschen wie der Angriff auf den japanischen Elektronikkonzern. Im April 2011 stahlen Hacker die Daten von 75 Millionen Nutzern des Playstation-Netzwerks. Dadurch hatten sie nicht nur Zugriff zu Mail- und Postadressen, sondern konnten auch auf deren Kreditkartenangaben zugreifen. Sony schaltete das Netzwerk ab, einen Monat blieb es offline. Die "Los Angeles Times" berichtete, dass Sony den Schaden auf 172 Millionen Dollar schätzte.

Kreditkarten

Nachdem Visa und Mastercard der Plattform WikiLeaks im Dezember 2010 die Konten sperrten, stürzte sich die Hackergemeinschaft Anonymous auf die Geldinstitute. Die Seiten der Kreditkartenanbieter waren zeitweise nicht erreichbar.

Estland

"Denial of Service" meldeten 2007 zahlreiche Computer in Estland - wochenlang. Dahinter steckte ein Hackerangriff auf die estnische Infrastruktur. Hacker hatten Regierungsrechner und Systeme von verschiedenen Unternehmen und Banken durch eine Flut von E-Mails überlastet. Internetseiten von Ministerien, dem Parlament, Medienhäusern und Geldinstituten waren nicht erreichbar. Sogar Notfallrufnummern und Bankautomaten funktionierten nicht mehr. Bis heute ist unklar, wer hinter der Attacke steckte.

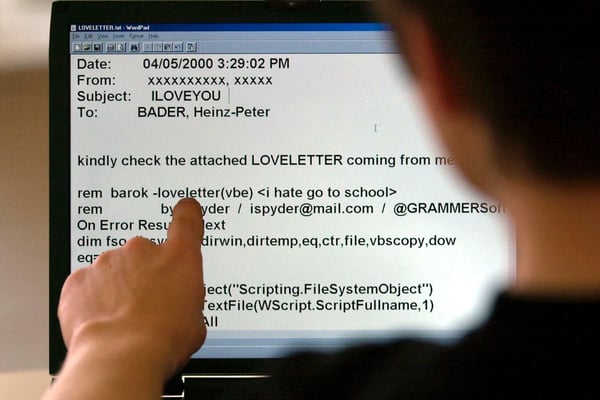

ILOVEYOU

Unmittelbar nach der Jahrtausendwende flutete ein Virus aus Südostasien die digitale Welt. Ein Virus namens ILOVEYOU versendete sich von alleine, indem es auf sämtliche gespeicherte Kontakte eines Mailpostfaches zurückgriff. Die Menge an Nachrichten überlastete weltweit die Server, sodass der E-Mail-Verkehr zeitweise zum Erliegen kam. Eine zweite Version des Virus zerstörte dann sogar Dateien auf dem Rechner. Wer genau hinter dem Virus steckte, ist bis heute nicht geklärt.

Der berühmteste Hacker des 20. Jahrhunderts

Der Amerikaner Kevin Mitnick sorgte in den Neunzigerjahren für Aufmerksamkeit, als er sich mehr als zwei Monate eine Cyber-Jagd mit einem japanischen Sicherheitsexperten lieferte. Mitnick hatte sich zuvor in die Computersysteme von Softwareunternehmen und Telefongesellschaften gehackt und die Konten seiner Opfer geleert. Für die Unternehmen entstanden Schäden in Millionenhöhe. Nachdem Mitnick es bei dem Japaner versuchte, startete dieser eine Verfolgungsjagd und deckte nach einigen Wochen Mitnicks Identität auf. Der Hacker landete daraufhin im Gefängnis. Als er 2000 entlassen wurde, bekam der wohl berühmteste Hacker des vergangenen Jahrhunderts einen adäquaten Job. Er arbeitet heute als Sicherheitsexperte.

Dann bestünde zumindest theoretisch die Möglichkeit, den Stromverbrauch sekündlich abzulesen und an eine externe Stelle zu übertragen. Rein technisch sind die Geräte dazu in der Lage. Doch gesetzlich ist das nicht erlaubt. Bislang sieht der Entwurf vor, dass die Smart Meter Gateways nur alle 15 Minuten den Verbrauchswert erfassen sollen. Das reicht für eine Analyse des Fernsehprogramms sicherlich nicht aus. "Das deutsche Modell ist das strikteste weltweit", sagt Zehnder.

Genau geregelt ist das in der Technischen Richtlinie TR-03109-1 des Bundesamtes für Sicherheit in der Informationstechnik (BSI). Diese trägt den sperrigen Titel "Anforderungen an die Interoperabilität der Kommunikationseinheit eines intelligenten Messsystems" und enthält sogenannte Tarif-Anwendungfälle (TAF). TAF1 beschreibt dabei Tarife, "bei denen ein hohes Interesse an Datensparsamkeit besteht". Diese Datensparsamkeit soll verhindern, "dass auf Basis der vom SMGW versandten Messwerte, Auswertungen über das Verbrauchsverhalten des Letztverbrauchers getätigt werden können". Der Abrechnungszeitraum soll dabei nicht kürzer als ein Monat sein.

Gateways sind schwer zu hacken

Das gilt allerdings nicht für zeit-, last- und verbrauchsabhängige Tarife. Dann ist eine häufigere Ablesung erforderlich. Allerdings nicht so genau, dass eine Analyse des Fernsehprogramms möglich ist. Bleibt also noch die letzte Möglichkeit: der Hack eines Smart Meter Gateways.

Dass ein solcher nie auszuschließen ist, räumte auch Thomas Zehnder ein: "Wenn Sie erfolgreich Geldautomaten hacken können, können Sie das auch bei Smart Metern." Das BSI hat die Sicherheitsanforderungen aber möglichst hoch gesetzt, um beispielsweise Man-in-the-Middle-Angriffe zu verhindern. So müssen die Gateways stets verschlüsselt über verschiedene Schnittstellen mit angeschlossenen Zählern, dem Kunden, dem Administrator und sogenannten externen Marktteilnehmern (EMT) wie Netzbetreibern kommunizieren. Eine weitere Richtlinie (TR-03116-3) schreibt dazu das TLS-Protokoll zwingend vor. Zudem darf das Gateway keine TLS-Verbindungen akzeptieren, die von Teilnehmern aus dem externen Netz initiiert werden. Lediglich der Administrator kann über einen Wake-up-Dienst eine Verbindung zum Messsystem aufbauen.

Sicherheits-System

Mit seinem Elements-System steigt der Münchner Hersteller Gigaset - bekannt für seine Drahtlos-Telefone - diesen September in die Heimautomatisierung ein. Das Starterpaket aus Türsensor, Bewegungsmelder und Basisstation meldet einer Handy-App, wenn Türen geöffnet und geschlossen werden oder sich jemand im Raum bewegt. Bricht jemand gewaltsam die Haustür auf, erscheint auf dem Handy eine Alarmmeldung. Preis: unter 200 Euro.

Bild: Screenshot

Sachen-Sucher

Ob das Fahrrad verloren geht, der Hund oder Schlüssel: Der GPS-Sensor mit Mobilfunkanschluss des Wiener Startups Locca macht sie per Handy-App auffindbar. Preis: weniger als 100 Euro.

Bild: Presse

Privat-Fernsehen

Der taiwanesische Elektronikhersteller Dlink hat eine Überwachungskamera mit Nachtsichtfunktion fürs Eigenheim auf den Markt gebracht: Die DCS-5222L überträgt Livebebilder aus der Wohnung aufs Handy, lässt sich per Smartphone schwenken und zeichnet auf Wunsch automatisch Videos auf, sobald der Bewegungsmelder eine Person erkennt. Preis: 189 Euro.

Bild: Robert Poorten für WirtschaftsWoche

Schlauer Stecker

Die intelligente Steckdose FRITZ!Powerline 546E des Berliner Anbieters AVM - dem Herstellers des Internet-Routers Fritz-Box - bringt nicht nur einen Internet-Anschluss via Stromleitung in den Raum, sondern lässt sich auch per Smartphone schalten und sie misst den Stromverbrauch der angeschlossenen Geräte. Preis: 99 Euro.

Bild: PR

Smartes Stromnetz

Lampe, Jalousie, Kaffeekocher: Mit den intelligenten Lüsterklemmen namens Digitalstrom des Schweizer Herstellers digitalSTROM sollen sich die verschiedensten Hausgeräte nachrüsten und dann fernsteuern lassen. Die Lüsterklemmen sind mit einem Highvoltchip ausgestattet, kommunizieren über die Stromleitungen und vernetzen so alle Haushaltsgeräte. Den Einbau erledigen fachkundige Installateure. Preis für die komplette Vernetzung einer

4-Zimmer-Wohnung: 3500 Euro.

Bild: PR

Heiz-Wart

Das Thermostat en:key des Berliner Anbieters Kieback&Peter fährt die Heizung von selbst um vier Grad herunter, wenn niemand mehr im Raum ist. Das soll bis zu 20 Prozent Heizenergie sparen. Besonders innovativ: Der Heizungsregler braucht keine Batterien, sondern gewinnt seine Energie aus dem Temperaturunterschied zwischen Heizung und Raumluft.

Bild: PR

Tor-Wärter

Das Türschloss Goji des US-Startups gleichen Namens besitzt eine Online-Verbindung und lässt sich vom Smartphone öffnen. Wer will, kann Freunden einen Zugangscode schicken. Eine eingebaute Kamera zeichnet auf, wer das Schloss öffnet. Preis: 280 Dollar

Bild: PR

Funk-Klingel

Die elektronische Türklingel iDoorCam der kalifornischen Entwickler Andrew Thomas und Desiree Mejia funkt ein Live-Video aufs Smartphone. Über einen eingebauten Lautsprecher kann sich der Besitzer mit dem Postboten oder Freunden an der Tür unterhalten. Preis: 165 Dollar.

Bild: PR

Luft-Säule

Zu dicke Luft im Arbeitszimmer? Zu viel Lärm im Schlafzimmer? Die Wetterstation des Anbieters Netatmo meldet es rechtzeitig per Smartphone-Meldung. Sie zeichnet Daten wie CO2-Gehalt, Feuchtigkeit und Temperatur der Raumluft auf. Für die Terrasse wird ein Außenmodul mitgeliefert. Preis: 169 Euro.

Bild: PR

Vernetzte Knipse

Samsungs Systemkamera NX300 hat WLan - und funkt Bilder auf Wunsch direkt auf ein Smartphone, von wo aus der Nutzer sie verschicken oder in einen Cloud-Speicher laden kann. Preis: 800 Dollar.

Bild: PR

Haus-Netz

Thermostate, Türsensoren, Rauchmelder, Bewegungsmelder: Das Smarthome-System vom Energieversorger RWE bietet eine Vielzahl an Sensoren und Steuergeräten, mit denen sich Licht, Heizung, Sicherheit und Wohnkomfort organisieren lassen. Preis: 319 Euro (Starterpaket).

Bild: PR

Post-Bote

Ob heute der Briefträger schon da war? Der Briefkasten-Sensor Postifier des gleichnamigen US-Entwicklers beantwortet die Frage per Smartphone-Meldung. Ob das Produkt nach einer gescheiterten Crowdfunding-Kampagne auf den Markt kommt, ist noch offen.

Bild: Screenshot

WLan-Wäsche

Die Waschmaschine WF12F9E6P4W von Samsung ist eine der ersten mit WLan-Anschluss. Über eine Smartphone-App lässt sich das Waschprogramm einstellen - und erkennen, wann der Waschgang vorüber ist. Sogar von außer Haus lässt sich die Maschine per App bedienen. Preis: 1190 Euro.

Bild: Robert Poorten für WirtschaftsWoche

Berührungslos Brühen

Kaffee kochen per App - die Kaffeemaschine TopBrewer des schwedischen Röstmaschinenanbieters Scanomat macht's möglich. Der Smartphone-Nutzer kann sich die Latte Macchiato, den Espresso oder den Cappuccino nach Belieben zusammen mischen. Preis: unbekannt.

Bild: PR

Wasser-Manager

Drohen daheim die Gartenpflanzen zu vertrocknen, dann kann der Besitzer des Gießautomaten Greenbox problemlos von unterwegs per Smartphone-App gießen. Per App-Befehl startet die Box angeschlossene Sprenkler und Schlauchsysteme - und sie gibt Pflegetipps auf Basis der lokalen Wetterdaten. Preis: 219 Dollar.

Bild: Screenshot

Sensible Chips

Die vier Funksensoren des US-Startups Wimoto sammeln jede Menge Daten über ihre Umgebung: Luftfeuchte und Wärme, Wassergehalt im Blumenbeet und Sonneneinstrahlung, Bewegung und Beschleunigung. Läuft der Keller voll Wasser? Öffnet jemand die Tür des Tisch-Tresors? Ein Wimoto erkennt’s und sendet eine Meldung aufs Handy. Preis: 39 Dollar pro Stück.

WLAN-Waage

Die Körperwaage TargetScale des Neusser Medizintechnikspezialisten Medisana erfasst unter anderem Körpergewicht, Fettanteil und Muskelmasse - und protokolliert die Daten via Bluetooth-Funk in einer Smartphone-App. Preis: 150 Euro.

Schussel-Radar

Wer gerne seinen Schlüssel oder seine Geldbörse in der Wohnung verbummelt, kann sie mit den Funk-Stickern des US-Startups Sticknfind wieder auftreiben: Die passende Hand-App ortet die Sticker in bis zu 30 Metern Entfernung. Preis: 50 Dollar für zwei Stück.

Frischluft-Fenster

Das Integra-Elektrofenster vom Hamburger Dachfenster-Spezialisten Velux lässt sich über einen Touchscreen steuern. Es öffnet sich etwa zu programmierbaren Zeiten von selbst zum Stoßlüften. Morgens fährt das Rollo auf Wunsch ein Stück hoch und lässt Sonnenlicht ins Schlafzimmer. Preis: 600 Euro.

Guru fürs Grün

Der WLan-Pflanzensensor des Schweizer Anbieters Koubachi misst die Bodenfeuchte und den Lichteinfall. Eine Smartphone-App meldet, wenn das Grün gegossen oder mehr in die Sonne versesetzt werden will. Preis: Ab 89 Euro.

Baby-iFon

Schlummert oder quäkt der Nachwuchs? Das Babyfon WeMo Baby des US-Elektronikherstellers Belkin klärt auch - indem es Geräusche drahtlos auf das iPhone überträgt. Android wird bislang nicht unterstützt. Preis: 100 Euro.

Bild: Screenshot

Sprech-Box

Der Heimassistent ivee Sleek des US-Startups Interactive Voice erkennt Sprachbefehle - und steuert so andere vernetzte Hausgeräte wie das Heizthermostat, das Licht oder das Radio. Preis: 230 Dollar.

Kinder-Kamera

Motorola verbindet mit Babyfon und Fieberthermometer: Die Kamera des MBP27T Babymonitors sendet Bilder live auf einen tragbaren Bildschirm; dieser wiederum kann mit einem Infrarot-Sensor die Körpertemperatur des Kindes oder die Wärme der Babynahrung messen. Preis: unbekannt.

Heim-Zentrale

Ob Türsensor oder WLan-Waschmaschine - mit der Basisstation Qivicon der Deutschen Telekom sollen sich künftig die smarten Geräte der verschiedensten Hersteller fernsteuern lassen. Dazu erkennt sie mehrere unterschiedliche Funkstandards. Preis: unbekannt.

Pflanzen-Coach

Ähnlich wie das Messgerät von Koubachi erfasst der Sensor Plant Link vom S-Startup Oso Technologies, wie viel Wasser die Pflanzen im Garten abbekommen - und meldet per Smartphone-App, wenn es Zeit zum Gießen ist. Dann lassen sich Funk-Ventile aktivieren, die den Sprenkler in Gang setzen. Preis: 25 Dollar (Sensor), 69 Dollar (Ventil).

Elektronischer Concierge

Ob an die Tür zur Ferienwohnung oder zum eigenen Haus: Das elektronische Türschloss des US-Startups August öffnet sich auf Smartphone-Befehl. Freunde oder Übernachtungsgäste können in ihrer App einen virtuellen Schlüssel empfangen, der ihnen rund um die Uhr oder auch nur zu einem bestimmten Zeitraum Zugang gewährt. Preis: 199 Dollar.

Denkende Heizung

Das intelligente Thermostat des Münchner Startups Tado erkennt per Smartphone-App, wenn sich sein Besitzer der Heimadresse nähert - und dreht vorsorglich die Heizung auf. Übers Jahr soll die intelligente Steuerung 30 Prozent Heizenergie sparen. Preis: 99 Euro pro Jahr.

Nest-Wärme

Kein Knöpfe, nur ein Drehschalter und eine App: Das Thermostat des US-Startups Nest soll sich so einfach bedienen lassen wir ein iPod. Es lässt sich nicht nur per Handy fernsteuern, sondern lernt auch mit jeder Bedienung dazu, um sich von selbst auf den Alltagsrhythmus der Hausbewohner einzustellen. Preis: 250 Dollar.

Sicht-Blocker

Die Folie des US-Startups Sonte verwandelt durchsichtige Glasscheiben per Smartphone-Befehl blitzschnell in Milchglasscheiben. So lassen sich Büro-Räume, Wohnzimmer oder Glastüren nach Bedarf undurchsichtig machen. Preis: unbekannt.

Strom-Zentrale

Mit dem Sunny-Home-Manager des Wechselrichterherstellers SMA aus Niestetal bei Kassel lassen sich das Solarpanel auf dem Dach, die Waschmaschine im Bad und der Energiespeicher im Keller koordinieren - mit dem Ergebnis, dass der Haushalt so viel preiswerten Sonnenstrom wie möglich selbst verbraucht, statt Strom aus der Steckdose zu kaufen. Preis: 330 Euro.

Bunte Beleuchtung

Wie ein Chamäleon ändern die WLan-Lampen Hue vom Elektronikhersteller Philips ihre Farben: Per App-Befehl lassen sich verschiedenste Lichtstimmungen aufrufen, vom morgendlichen Wachmach-Lichtton bis zum warmen Leselicht für den Abend. Preis: 200 Euro (Basisstation und drei Lampen).

Wisch-Wicht

Schnell noch feucht durchwischen, bevor die Gäste kommen - der Bodenwischroboter Braava des Hausgeräteherstellers iRobot erledigt das gang von selbst. Preis: 230 Euro.

Funk-Fütterer

Der Futterautomat Pintofeed des gleichnamigen kalifornischen Startups lässt sich per Handy-App fernsteuern oder programmieren. Er bunkert einen mehrere Kilogramm starken Vorrat Trockenfutter für Hund und Katze und portioniert es auf wenige Gramm genau. Sensoren erfassen, ob das Haustier tatsächlich gefuttert hat und meldet eine Bestätigung aufs Handy. Preis: Unter 200 Euro.

Um eine manipulierte Firmware aufzuspielen, müsste den Anforderungen zufolge der Administrator-Zugang gehackt werden. Nur auf diesem Wege wäre es möglich, eine sekundengenaue Ablesung einzurichten und die Daten an einen neuen Empfänger zu schicken. Für Thomas Zehnder ein sehr unwahrscheinliches Szenario. "Dabei stellt sich die Frage der Verhältnismäßigkeit. Was kriegen Sie raus für welchen Aufwand?", fragt er.

In der Tat lässt sich nur schwer ein kriminelles Geschäftsmodell vorstellen, mit dem sich das Anschauen von Rosamunde-Pilcher-Filmen oder "Peter Hahne" ausnutzen lässt. Zumal dazu eine umfassende Datenbank mit analysierten Filmsequenzen vorliegen müsste. Die Vorstellung, dass die Filmindustrie flächendeckend die Zähler hackt, um das Anschauen von noch nicht veröffentlichten DVDs zu ermitteln, dürfte ins Reich der Legende verwiesen werden.

Einfacher könnte es hingegen für Unbefugte sein, lediglich an die gesetzlich erlaubten Ablesedaten zu gelangen. Experten haben dazu bereits das Home Area Network (HAN) als Schwachstelle ausgemacht. Über dieses können externe Marktteilnehmer sowie die Verbraucher selbst über externe Anzeigeeinheiten mit dem Gateway verbunden werden. Das heißt, ein manipuliertes externes HAN-System könnte die Zählerdaten auslesen und an einen Rechner im Internet übermitteln. "Sogar ein Live-Update entsprechender Verbrauchsdaten in einem Twitter- oder Facebook-Account wäre über diesen Weg möglich, der wiederum Rückschlüsse auf die Lebensgewohnheiten des SMGW-Betreibers zuließe", heißt es in einem Beitrag der Fachzeitschrift etz.

Diese Gefahr besteht auch dann, wenn die Ableseinformationen nicht über eine lokale Schnittstelle, sondern über das Internet dem Verbraucher zur Verfügung gestellt werden. Laut Paragraf 61 des geplanten Gesetzes ist der Messstellenbetreiber verpflichtet, bei Vorhandensein eines Smart Meter Gateways dem Kunden jederzeit seine Verbrauchsdaten zur Verfügung zu stellen. Wenn eine direkte Kommunikation mit dem Verbraucher nicht möglich ist, kann dies auch über eine "Anwendung in einem Online-Portal" geschehen. Allerdings nur mit Einwilligung des Verbrauchers. Wie das Hacking von Bankkonten zeigt, dürften sich Kriminelle auch den Zugang zu diesen Portalen verschaffen können.

Fazit

Verbraucher sollten sich daher gut überlegen, solche Zugänge auf unsicheren Geräten wie Smartphones oder PCs einzurichten. Die Lebensgewohnheiten von Nutzern lassen sich in der Tat mit Hilfe des Stromverbrauchs ausspionieren. Selbst wenn das potenziellen Einbrechern nie die Gewissheit bietet, dass sich zu einem bestimmten Zeitpunkt nicht doch ein Bewohner in dem ausspionierten Haushalt aufhält. Wer auf variable Stromtarife verzichtet, ist ebenfalls weniger gefährdet. Denn nur dann müssen die Verbrauchsdaten häufiger ins Netz übertragen werden.

Die Angst, dass Kriminelle oder Behörden über intelligente Strommesssysteme das Fernsehprogramm auswerten, scheint aber eher unbegründet. Im Zweifel sendet der "smarte" Fernseher ohnehin die Daten selbst ins Internet.

Dieser Artikel ist zuerst auf golem.de erschienen.