Frank Riemensperger: "Industrie 4.0 zeigt was dank neuer Technologien möglich ist"

Frank Riemensperger setzt auf die vernetzte Industrie 4.0.

WirtschaftsWoche: Herr Riemensperger, vor 30 Jahren scheiterte die Vision einer rechnergesteuerten Fabrik an der komplexen Realität. Sind die Voraussetzungen diesmal besser?

Riemensperger: Der Trend Industrie 4.0 zeigt auf, wie es jetzt dank neuer Technologien möglich ist, die Produktion flächendeckend und zu vertretbaren Kosten mit der digitalen Welt zu vernetzen.

Was heißt das konkret?

Sensoren, Prozessoren und Speicherchips kosten mitunter nur noch wenige Cent und sind heute robust genug, um sie in Maschinen, Werkzeuge und Bauteile aller Art einzubauen. Die Daten lassen sich per Internet oder Mobilfunk in Echtzeit austauschen, und selbst kleine Unternehmen können nun über das Internet in einem Maß auf Rechenpower, Programme und Speicherplatz zugreifen, wie das bisher nur Global Player konnten.

Und damit wird die sich selbst steuernde Produktion möglich?

Das ist die Vision. Früher waren die Maschinen und Fertigungsteile in einer Fabrik weitgehend autistisch. Heute können sie miteinander kommunizieren und ihr Wirken abstimmen.

Was haben die Kunden davon?

Maßgeschneiderte Produkte zu Preisen der Massenfertigung. Die intelligente Selbststeuerung ermöglicht es erstmals, praktisch jedes Produkt, auch wenig kapitalintensive wie einen Schuh oder ein Fahrrad, wirtschaftlich nach Kundenwunsch herzustellen. Es ist die Weiterentwicklung der Massenproduktion.

Wenn Tausende Geräte ständig Daten miteinander austauschen, steigt die Komplexität. Lässt sich das beherrschen?

Natürlich funktioniert der Umstieg nicht von heute auf morgen, da ist noch viel Entwicklungsarbeit notwendig.

Wann sehen wir die ersten vollständig digitalen Fabriken?

Ich denke, in frühestens zehn Jahre.

Doch so lange. Warum lässt die Revolution noch auf sich warten?

Die selbststeuernde Produktion wird eine langfristige Evolution sein. Was hingegen ganz schnell kommen wird, ist die Entwicklung internetbasierter Dienstleistungen rund um die intelligenten Produkte. Da entstehen Geschäftsmodelle mit gigantischem Marktpotenzial.

Telekom-Router gehackt

Bei einem massiven Hacker-Angriff auf Router der Deutschen Telekom wurden im November 2016 waren fast eine Million Kunden betroffen. Der Telekom zufolge ging der Internet-Ausfall bei 900.000 ihrer mehr als 20 Millionen Festnetzkunden auf eine weltweite Cyberattacke zurück. Bei dem Angriff auf die „Speedport“-Router kam der Telefonanbieter aber offenbar mit einem blauen Auge davon. „Sie können ja sagen, dass es schlimm war, dass 900.000 Router ausgefallen sind. Sie können aber auch sagen: Es ist gut, dass nicht noch Schlimmeres passiert ist“, betonte Bundesinnenminister Thomas de Maizière. Die Geräte der Telekom waren laut Bundesamt für Sicherheit in der Informationstechnik (BSI) durch einen weltweit angelegten Hackerangriff lahmgelegt worden.

Nach ersten Analysen war der eingeschleuste Schadcode mit dem bekannten Botnet-Code Mirai verwandt, berichtete die IT-Sicherheitsfirma Kaspersky Lab. Ziel sei wahrscheinlich gewesen, die Router mit einem Botnetz zu verbinden, das Online-Kriminelle gewöhnlich für ihre Zwecke, etwa Erpressung, Spam-Versand oder gezielte Angriffe auf andere Rechner missbrauchen. Wie Stefan Ortloff von Kaspersky erklärte, wurde der Schadcode durch eine Sicherheitslücke im Router eingeschleust. Doch die Software sei offenbar nicht in der Lage gewesen, sich selbst in das Dateisystem zu schreiben. Deshalb habe sie einen Neustart nicht überlebt.

Heftiger Angriff - lange nicht bekannt

Im September 2016 überraschte eine Nachricht des US-Internet-Dienstleisters Yahoo. Der Grund: ein massiver Cyberangriff. Hacker hätten schon Ende 2014 persönliche Daten von mindestens 500 Millionen Nutzern abgegriffen, räumte der Konzern ein. Betroffen waren Namen, E-Mail-Adressen, Telefonnummern, Geburtsdaten, Passwörter sowie Sicherheitsfragen zur Feststellung der Identität der User. Bei lediglich einem Bereich gab Yahoo Entwarnung: Es gebe keinen Hinweis darauf, dass auch Kreditkarten- oder Bankkontendaten entwendet worden seien. Dennoch sprachen Experten vom bisher folgenschwersten Cyberdiebstahl bei einem E-Mail-Provider.

Kundendaten eines Seitensprungportals

2015 wurden besonders brisante Daten von Hackern gestohlen. Über 37 Millionen Datensätze der Seitensprung-Plattform Ashley Madison wurden erbeutet. Für den Anbieter wurde der Angriff dadurch nicht nur zum finanziellen Desaster. Denn durch die Meldung über den Hackerangriff, wurde auch das Geschäft des Unternehmens erst für die breite Masse öffentlich.

Kundenpasswörter gehackt

Im Mai 2014 gelang es Cyberangreifern sich Zugang zu Ebays Kundendatenbanken zu verschaffen. Mehr als 145 Millionen Datensätze wurden dabei gestohlen. Zu den sensiblen Daten der Kunden zählen deren E-Mail-Adressen, Usernamen und Passwörter. Bis heute ist nicht ganz geklärt, wer hinter dem Angriff steckte.

Mega-Hackerangriff auf JPMorgan

Die US-Großbank JPMorgan meldete im Oktober 2014, sie sei Opfer eines massiven Hackerangriffs geworden. Rund 76 Millionen Haushalte und sieben Millionen Unternehmen seien betroffen, teilte das Geldhaus mit. Demnach wurden Kundendaten wie Namen, Adressen, Telefonnummern und Email-Adressen von den Servern des Kreditinstituts entwendet. Doch gebe es keine Hinweise auf einen Diebstahl von Kontonummern, Geburtsdaten, Passwörtern oder Sozialversicherungsnummern. Zudem liege im Zusammenhang mit dem Leck kein ungewöhnlicher Kundenbetrug vor. In Zusammenarbeit mit der Polizei gehe die Bank dem Fall nach.

Ins Visier wurden laut dem Finanzinstitut nur Nutzer der Webseiten Chase.com und JPMorganOnline sowie der Anwendungen ChaseMobile und JPMorgan Mobile genommen. Entdeckt wurde die Cyberattacke Mitte August, sagte die Sprecherin von JPMorgan, Patricia Wexler. Dabei stellte sich heraus, dass die Sicherheitslücken schon seit Juni bestünden. Inzwischen seien die Zugriffswege jedoch identifiziert und geschlossen worden. Gefährdete Konten seien zudem deaktiviert und die Passwörter aller IT-Techniker geändert worden, versicherte Wexler. Ob JPMorgan weiß, wer hinter dem Hackerangriff steckt, wollte sie nicht sagen.

Apple und Facebook

Ebenfalls im Februar 2013 wurde Apple Opfer eines Hacker-Angriffs. Computer von Angestellten seien von den gleichen Angreifern heimgesucht worden, die auch Facebook ausspionieren wollten, hieß es. Am selben Tag wollte Apple ein Software-Update auf den Markt bringen, mit dem sich Kunden gegen das von den Hackern eingesetzte Programm schützen können. Einige Tage zuvor hatte Facebook bekanntgegeben, dass Laptops von Angestellten Ziel einer Attacke waren.

Unbekannte Hacker trieben im Februar 2013 ihr Unwesen beim Kurznachrichtendienst Twitter: Innerhalb von zwei Tagen kaperten sie die Konten von Burger King und Jeep. Im Fall des Autobauers erklärten die Hacker bei Twitter den Verkauf der Geländewagen-Marke an den Konkurrenten Cadillac. Bei Burger King hatte es geheißen, das Unternehmen gehöre jetzt zu McDonald's, „weil der Whopper gefloppt ist“.

News of the World

Im Juli 2012 entwickelten sich viele kleine Hackerangriffe zuerst zu einem Abhörskandal, dann zum Medienskandal und schließlich zu einem der größten Skandale Großbritanniens. Die Folge: Die britische Sonntagszeitung "News of the World" wurde eingestellt. Mitarbeiter der Zeitung hatten sich jahrelang in die Mails von Prominenten und Gewaltopfern gehackt, um Informationen daraus für ihre Berichterstattung zu nutzen. Als die illegalen Recherchemethoden im Sommer 2012 an die Öffentlichkeit kamen, wurde die Zeitung vom Markt genommen.

iOS-Kundendaten geklaut

Auch der US-Elektronikriese Apple blieb 2012 nicht verschont von Hackerangriffen: Rund 12 Million Daten des iPhone-Betriebssystems iOS wurden laut dem FBI von der Hackergruppe Antisec gestohlen. Darunter veröffentlichte das Hackerkollektiv über eine Million iOS-IDs, die auch persönliche Angaben zu den Besitzern enthielten.

Industrieanlagen

Die Meldung eines Hackerangriffs auf mehrere iranische Industrieanlagen ging im Juni 2012 um die Welt. Ein Virus namens Stuxnet übernahm zweitweise die Kontrolle über iranische Rechnersysteme und konnte diese systematisch sabotieren. Experten gingen damals davon aus, dass ein anderer Staat den Auftrag zu dieser Attacke gegeben haben könnten. Die große Gefahr von Viren wie Stuxnet wurde daraufhin unter dem Begriff "Cyberwar" immer wieder thematisiert. Der Grund: Solche Viren könnten ebenso gut Schiffe, Flughäfen, das Militär oder Telekommunikationssysteme angreifen und diese sabotieren, was schwerwiegende Folgen für das jeweilige Land haben könnte.

Bundesbehörden

Im Juli 2011 mussten Bundeskriminalamt, Bundespolizei und Zoll zugeben, dass Hacker es in ihr Fahndungssystem "Patras" geschafft hatten. Dieses System nutzen Behörden zur Überwachung potentieller Straftäter und Ermittler. Nachdem die Hacker der "No Name Crew" sich Zugang verschafft hatten, mussten BKA und Co. die Server zeitweise abschalten.

Sony

Kein Hackerangriff traf in Deutschland so viele Menschen wie der Angriff auf den japanischen Elektronikkonzern. Im April 2011 stahlen Hacker die Daten von 75 Millionen Nutzern des Playstation-Netzwerks. Dadurch hatten sie nicht nur Zugriff zu Mail- und Postadressen, sondern konnten auch auf deren Kreditkartenangaben zugreifen. Sony schaltete das Netzwerk ab, einen Monat blieb es offline. Die "Los Angeles Times" berichtete, dass Sony den Schaden auf 172 Millionen Dollar schätzte.

Kreditkarten

Nachdem Visa und Mastercard der Plattform WikiLeaks im Dezember 2010 die Konten sperrten, stürzte sich die Hackergemeinschaft Anonymous auf die Geldinstitute. Die Seiten der Kreditkartenanbieter waren zeitweise nicht erreichbar.

Estland

"Denial of Service" meldeten 2007 zahlreiche Computer in Estland - wochenlang. Dahinter steckte ein Hackerangriff auf die estnische Infrastruktur. Hacker hatten Regierungsrechner und Systeme von verschiedenen Unternehmen und Banken durch eine Flut von E-Mails überlastet. Internetseiten von Ministerien, dem Parlament, Medienhäusern und Geldinstituten waren nicht erreichbar. Sogar Notfallrufnummern und Bankautomaten funktionierten nicht mehr. Bis heute ist unklar, wer hinter der Attacke steckte.

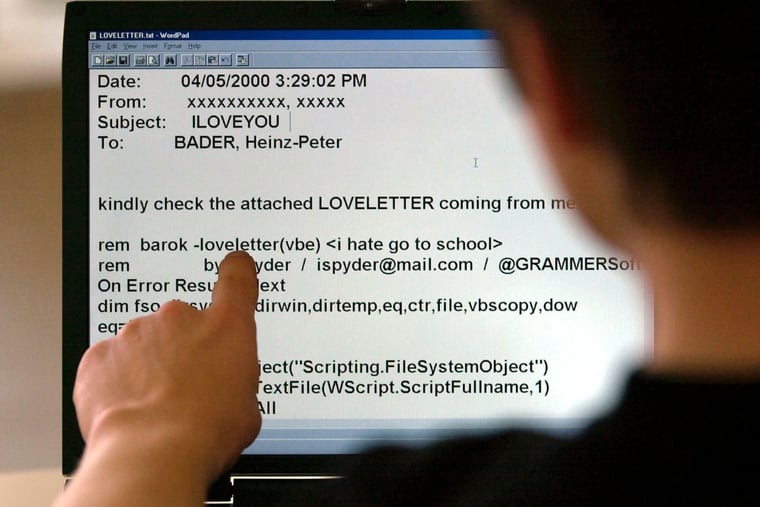

ILOVEYOU

Unmittelbar nach der Jahrtausendwende flutete ein Virus aus Südostasien die digitale Welt. Ein Virus namens ILOVEYOU versendete sich von alleine, indem es auf sämtliche gespeicherte Kontakte eines Mailpostfaches zurückgriff. Die Menge an Nachrichten überlastete weltweit die Server, sodass der E-Mail-Verkehr zeitweise zum Erliegen kam. Eine zweite Version des Virus zerstörte dann sogar Dateien auf dem Rechner. Wer genau hinter dem Virus steckte, ist bis heute nicht geklärt.

Der berühmteste Hacker des 20. Jahrhunderts

Der Amerikaner Kevin Mitnick sorgte in den Neunzigerjahren für Aufmerksamkeit, als er sich mehr als zwei Monate eine Cyber-Jagd mit einem japanischen Sicherheitsexperten lieferte. Mitnick hatte sich zuvor in die Computersysteme von Softwareunternehmen und Telefongesellschaften gehackt und die Konten seiner Opfer geleert. Für die Unternehmen entstanden Schäden in Millionenhöhe. Nachdem Mitnick es bei dem Japaner versuchte, startete dieser eine Verfolgungsjagd und deckte nach einigen Wochen Mitnicks Identität auf. Der Hacker landete daraufhin im Gefängnis. Als er 2000 entlassen wurde, bekam der wohl berühmteste Hacker des vergangenen Jahrhunderts einen adäquaten Job. Er arbeitet heute als Sicherheitsexperte.

Haben Sie Beispiele?

Maschinenbauer etwa könnten kontinuierlich erfassen, wie Kunden ihre Anlagen nutzen. Auf Basis dieser Analyse können sie ihnen verbesserte Steuerungslogik verkaufen, die mehr aus den Maschinen herausholt, etwa den Verschnitt senkt und Energie spart.

Und dafür zahlen die Kunden?

Aber sicher. Denn so werden ihre Fabriken immer produktiver. Und Herausforderungen wie die Energiewende werden ohne die Verknüpfung von intelligenten Produkten und Kommunikationstechnik gar nicht funktionieren.

Das müssen Sie erklären.

Was bringt es, Tausende Solarmodule auf Dächer zu schrauben und in den Kellern intelligente Stromzähler zu installieren, ohne einen Dienstleister, der die Geräte zu einem virtuellen Kraftwerk zusammenschaltet und dessen Stromangebot an die Nachfrage anpasst? Erst dieser Service bringt das System ans Laufen.

Und dann hacken sich bösen Buben in die Systeme und legen alles lahm.

Bei den Fabriken halte ich das Risiko für überschaubar, die lassen sich abschirmen. Aber natürlich müssen wir ausschließen, dass Fremde etwa bei künftigen selbstfahrenden Autos das Lenkrad übernehmen.

Datennetze haben viele Einfallstore: Wie sollen die alle geschlossen werden?

Die Lösung könnte in dem Verfahren liegen, das heute schon die Kreditkartenunternehmen anwenden: Jede einzelne Transaktion wird auf ihre Plausibilität überprüft.

Auch das ist IT. Und auf dem Sektor liegen nicht gerade Deutschlands Stärken.

Die IT ist die zweitgrößte Branche in Deutschland. Wir sind nicht führend in der Consumer-IT. Da geben die USA den Ton an. Aber wo Soft- und Hardware Bestandteile komplexer Produkte wie Röntgengeräte, Kräne oder Züge sind, da ist Deutschland Marktführer. Das begründet ja unseren Ruf als Exportnation mit: Wir können kompliziert und intelligent.

Ergreifen die Unternehmen denn die Chance schon entschieden genug?

Die Industrie ist wach geworden und realisiert, dass dort ein Riesenpotenzial schlummert. Wir haben ideale Startbedingungen, zum Leitanbieter für die vernetzte, intelligente Produktionswelt zu werden. Es wäre dumm, diese Chance leichtfertig aus der Hand geben.