Datensicherheit: Lautlose Attacken aus dem Netz

Viele Unternehmen nutzen neuerdings auch den Ehrgeiz von Hobbyhackern, die Entwicklern die Schwächen ihrer Programme aufzeigen.

Es war kinderleicht und ging ganz schnell: Kaum hatte Claus Overbeck ein paar Sonderzeichen ins Formularfeld der Nutzerregistrierung eingegeben, erschienen Dutzende fremder Kundendaten auf seinem Bildschirm.

Ein paar Handgriffe später war er mitten drin in der Datenbank des Online-Händlers und hätte nach Herzenslust bestellen können – für Hunderte Euro.

Aktionen wie diese sind für Overbeck Routine. Der 31-Jährige könnte regelmäßig Bankkonten im Internet plündern oder mit gestohlenen Kreditkartendaten in Online-Shops einkaufen, Web-Server lahmlegen, Datenbanken ausschnüffeln oder Internet-Seiten manipulieren:

Der IT-Spezialist lässt keine Gelegenheit aus, Banken, Versicherungen, Einzelhändlern oder Energieversorgern die Schwachstellen ihrer elektronischen Datenverwaltung vorzuführen.

Overbeck verdient so seinen Lebensunterhalt, elektronische Spionage und Sabotage sind sein Beruf. Overbeck ist ein sogenannter Pentester – ein professioneller Hacker. Und einer von drei Geschäftsführern des Aachener Unternehmens RedTeam Pentesting.

Einbruch auf Anfrage

Das zehnköpfige Team hat die Lizenz zum virtuellen Einbruch. Und dringt, ausgestattet mit offiziellem Auftrag, in die Netzwerke seiner Kunden ein, um Sicherheitslücken aufzuzeigen. Rund 60 Firmen bieten in Deutschland solche simulierten Hacker-Angriffe an. „Die Nachfrage steigt“, sagt Overbeck.

Reden will zwar keiner seiner Kunden über die erschreckenden Ergebnisse. „Aber wir haben noch nie einen Test gemacht“, sagt Overbeck, „ohne eine Sicherheitslücke zu finden.“

Für eine erste Bedarfsanalyse bieten Unternehmensinitiativen (sicher-im-netz.de) und Bundeswirtschaftsministerium (ris.ecc-ratgeber.de) kostenlose Fragenkataloge plus Auswertung. Große Sicherheitslücken sind damit leicht aufzuspüren. Einen ausführlichen „Leitfaden IT-Sicherheit“ stellt das Bundesamt für Sicherheit in der Informationstechnik zur Verfügung (bsi.bund.de).

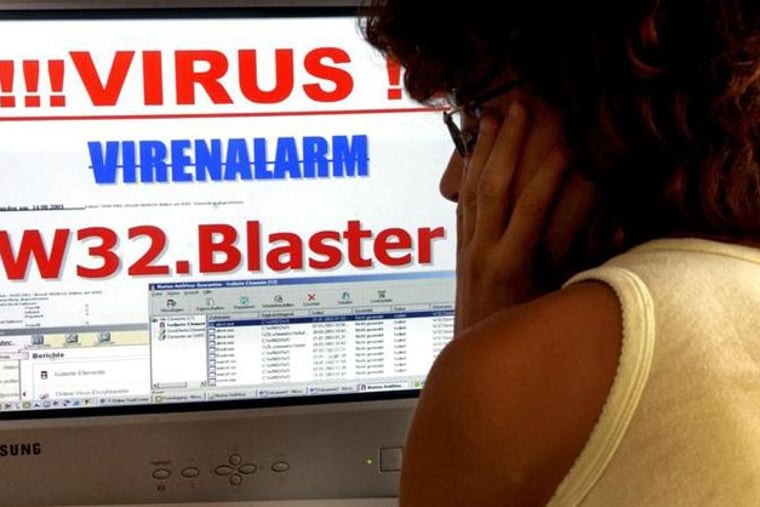

Klingt banal, wird aber oft vernachlässigt: Virenscanner, Firewalls und Spam-Filter müssen ebenso regelmäßig aktualisiert werden wie Betriebssysteme und Sicherheitssoftware.

Kann man auch außerhalb des Büros auf das Firmennetzwerk zugreifen, müssen sensible Daten geschützt werden. Dazu gehören Zugriffsschutz für Notebooks, Verschlüsselung der Daten, Virenschutz sowie ein sicherer Internet-Zugang. Funkverbindungen wie WLAN und Bluetooth erhöhen das Risiko.

Für geschäftskritische und personenbezogene Daten ist laut Bundesdatenschutzgesetz ein Sicherungskonzept nötig. Wichtige Unternehmensdaten sollten regelmäßig auf einer Festplatte oder verschlüsselt auf einem externen Server gespeichert werden. Haben in einem Unternehmen mehr als neun Personen Zugriff auf personenbezogene Daten, ist ein Datenschutzbeauftragter nötig.

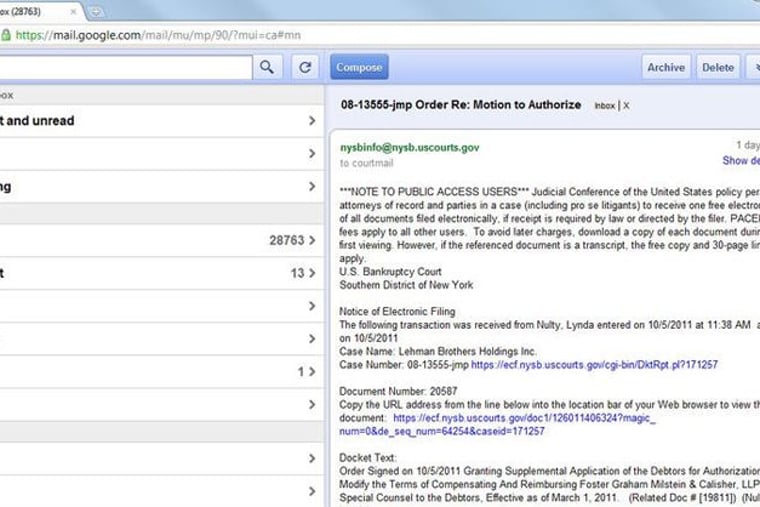

Ungeschützt versendete E-Mails lassen sich im Internet einsehen, abfangen und manipulieren – wie traditionelle Postkarten. Verschlüsselung und elektronische Signaturen schützen vor ungewollten Eingriffen. Laut der Initiative DSIN nutzt zurzeit aber nur jeder zweite Mittelständler diese Möglichkeit. Sind E-Mails handels- oder steuerrechtlich relevant, müssen sie fristgemäß archiviert werden.

Jeder Mitarbeiter sollte nur auf die Daten zugreifen können, die er für seine Arbeit benötigt.

Die Einbindung externer Notebooks ins Firmen-Netzwerk oder die Nutzung von USB-Sticks oder CDs sollten technisch eingeschränkt sein. Zu groß ist die Gefahr des Datendiebstahls – und der Virus- Infektion. Alte Datenträger mit vertraulichen Informationen sollten fachgerecht entsorgt werden, damit sie nicht in falsche Hände geraten.

Datenschutz hat nicht nur technische Aspekte – er ist Kernaufgabe des Managements. Verantwortlichkeiten von Entscheidern, Datenschutzbeauftragten und IT-Administratoren müssen klar definiert sein. Jedes Unternehmen braucht Sicherheitskonzepte, die laufend aktualisiert werden. Und Verhaltensregeln, die für die gesamte Belegschaft gelten.

Die Frage nach den Kosten für Datensicherheit variieren je nach Art der zu schützenden Daten, Systeme und Zahl der mobilen Datennutzer innerhalb eines Unternehmensnetzwerks. Grundsätzlich gilt jedoch: Die Kosten für einen möglichst sicheren Datenaustausch sind immer geringer als der Schaden, der durch Datendiebstahl, Datenverlust oder negatives Image entsteht.

Um sich gegen kriminelle Hacker zu wappnen, lassen Unternehmen immer häufiger gezielt ihre Sicherheitssysteme überprüfen. Das Logistikunternehmen Hermes Europe etwa beauftragte den Essener Sicherheitsdienstleister Secunet damit, alle via Internet erreichbaren Systeme zu testen.

Volkswagen ließ PricewaterhouseCoopers (PwC) das konzerneigene Computersystem prüfen. Weil die IT-Berater gravierende Sicherheitslücken entdeckten, musste VW-IT-Vorstand Klaus Hardy Mühleck gehen.

Viele Unternehmen nutzen neuerdings auch den Ehrgeiz von Hobbyhackern, die Entwicklern die Schwächen ihrer Programme aufzeigen. So zahlen beispielsweise der Softwarekonzern Microsoft, der Web-Browser-Hersteller Mozilla oder das soziale Netzwerk Facebook hohe Prämien an jeden ambitionierten Programmierer, der einen Fehler in ihrer Software findet.

Cloud Computingb kann die Gefahren erhöhen.

Welche Unternehmen Opfer von Hackern wurden

Am Wochenenende (5./6. November 2011) waren die Webseiten des Sportartikelherstellers Adidas sowie des Tochterunternehmens Reebok nicht erreichbar. „Die Adidas-Gruppe ist das Ziel einer kriminellen Cyber-Attacke geworden“, sagte eine Sprecherin des Unternehmens. Mit der Sperrung der eigenen Webseiten wollte Adidas die Daten der Besucher schützen. Noch am vergangenen Donnerstag hatte Vorstandschef Herbert Hainer seinen Konzern dafür gerühmt, dass er inzwischen sehr gut im Internet vernetzt sei. Es gebe allein 20 Millionen Fans über Facebook, 15 Millionen Mal seien Adidas-Werbespots bei Youtube angeklickt worden.

Adidas ist in guter Gesellschaft: Von IT-Firmen bis zur US-Börse häufen sich in den letzten zwei Jahren spektakuläre Fälle von Cyberangriffen auf Unternehmen. So gab beispielsweise die US-Technologiebörse Nasdaq im Februar bekannt, im Vorjahr Opfer einer Cyberattacke geworden zu sein. Die Hacker erschlichen sich den Zugriff auf Daten von diversen Verwaltungsräten großer Aktiengesellschaften.Es habe aber keine Anzeichen gegeben, dass die Hacker an Kundeninformationen gekommen seien. Die Handelsplattformen des Unternehmens waren von dem Angriff laut Nasdaq nicht betroffen. Nicht klar ist allerdings, wie lange es dauerte, bis die Nasdaq die Sicherheitslücke entdeckt hat.

Und auch auf Rüstungskonzerne haben es die Cyberkriminellen abgesehen: Im September gab der japanische Konzern Mitsubishi Heavy Industries bekannt, dass möglicherweise Daten über Atomanlagen oder Rüstungsgüter gestohlen worden seien. "Einige Systeminformationen wie IP-Adressen sind durchgesickert, und das ist erschreckend genug", sagte ein Sprecher. Rund 80 Rechner des Unternehmens - sowohl in der Zentrale als auch in Forschungs- und Produktionseinrichtungen - waren mit Spionagesoftware infiziert. Im Mai 2011 wurde bereits der amerikanischen Rüstungsriese Lockheed Martin Opfer von Hackern.

Hackers Liebling scheint das japanische Technologieunternehmen Sony zu sein: Nachdem im April die Daten von 77 Millionen Playstation-Kunden (insgesamt waren rund 100 Millionen Kunden bei den Netzwerken von Playstation, Qriocity und Sony Online Entertainment betroffen) gehackt wurden, sperrte Sony das Playstation-Netzwerk für fast einen Monat. Alle Sicherheitslücken seien danach geschlossen, hieß es vom Unternehmen. Umso peinlicher war dann der zweite Großangriff im Oktober. Unbefugte versuchten, sich Zugriff auf 93.000 Online-Zugänge zu verschaffen. Betroffen war - unter anderem - wieder das Netzwerk der Spielekonsole Playstation. Auch die Sony-Filmtochter Sony Pictures wurde gehackt. Die Hackergruppe "Lulz Security" hatte nach eigenen Angaben Zugriff auf eine Million unverschlüsselte Passwörter, konnte aus "Mangel an Ressourcen" aber nur einige zehntausend herunterladen und die Informationen zeitweise online veröffentlichen.

Nach dem Datenklau bei Sony Pictures wendete sich Lulz Security auch dem japanische Unternehmen Nintendo zu. Die Hacker haben nach eigenen Angaben jedoch nur auf eine Schwachstelle hingewiesen, die inzwischen gestopft worden sei. Es seien keine Kundendaten oder Firmeninformationen gestohlen worden, sagte ein Nintendo-Sprecher.

Schlimmer hat es da die Citigroup erwischt. Im Mai stahlen Hacker die Kreditkarteninformationen von 360.000 Kunden der US-Bank. Das Institut räumte erst im Juni ein, ausgespäht worden zu sein.

Auch Google war machtlos gegen die Online-Spione: Im Juni drangen Hacker in die Googlemail-Konten von Dissidenten, Regierungsvertretern und Journalisten ein. Die Angreifer erschlichen sich per Fishing die Passwörter der Betroffenen, um deren E-Mail-Verkehr zu überwachen. Mit Hilfe der gestohlenen Passwörter seien etwa Einstellungen zum Weiterleiten von E-Mails verändert worden. Es war nicht das erste Mal, dass es dem Suchmaschinen-Riesen nicht gelang, seine Kundendaten zu schützen. Im Januar 2010 verschafften sich Unbekannte über eine Sicherheitslücke im Internet Explorer Zugang zu den Computersystemen von Google.

Doch auch IT-Sicherheitsfirmen sind nicht ausreichend gewappnet: Im März 2011 wurde beispielsweise die EMC-Tochter RSA Security von Kriminellen über das eigene Tool "SecureID" gehackt. Dabei kamen aber die Hacker laut Hersteller an keine Kundeninformationen oder Daten zu anderen RSA-Produkten heran. Im April 2011 musste Barracuda Networks zugeben, dass durch eine SQL-Attacke auf die Firmen-Webseite sowohl Kunden- als auch Mitarbeiterdaten abgezogen wurden. Bei Barracuda lag es aber wohl nicht an einer Lücke in der Firewall, sondern an einem menschlichen Datenleck.

Wenn es die Experten schon nicht schaffen, ihre Rechner sauber zu halten, kann man es einer Supermarkt-Kette wohl nicht verübeln: Die von Rewe verteilten Tier- und Fußballbilder bescherten dem Supermarkt eine Datenpanne: Rund 50.000 Rewe-Kunden, die sich in den Online-Tauschbörsen für die Sammelkarten registrierten, wurden ausgespäht. Unklar war jedoch, ob die Daten auch kopiert worden seien. Sensible Daten wie Kreditkartennummern oder Bankverbindungen seien in den Datenbanken nicht gespeichert worden, erklärte das Unternehmen.

Im Oktober 2009 bestätigte Microsoft, dass Passwörter und E-Mail-Adressen des konzerneigenen E-Mail-Dienstes Hotmail im Internet aufgetaucht seien. Daten von einigen Windows Live Hotmail-Kunden seien illegal erlangt und auf einer Website veröffentlicht worden. Das Unternehmen sperrte die E-Mail-Konten der betroffenen Nutzer.

Vor der Einführung des elektronischen Briefs rief die Deutsche Post sogar zu einem internationalen Hackerwettbewerb auf und lockte mit Prämien von bis zu 5000 Euro pro entdeckter Schwachstelle.

Dass sich Unternehmen immer häufiger bewusst solchen Testattacken aussetzen, hat einen guten Grund: Ihre Angst vor Cyber-Attacken wächst – zu Recht. Ohne ausgefeilte Informationstechnologie ist heute kaum ein Unternehmen mehr arbeitsfähig.

Das macht effizienter – längst können sie ihren Zahlungsverkehr genauso elektronisch abwickeln wie ihre Kundendaten analysieren. Oder über soziale Netzwerke wie Facebook oder YouTube Kontakt zu Fans und Kunden pflegen.

Und müssen dafür, dank der Cloud-Technologie, nicht mal riesige eigene Rechnerkapazitäten vorhalten, sondern können diese an externe Dienstleister auslagern.

Das ist bequem und spart Geld. Macht aber, wie der mehrtägige Ausfall des E-Mail-Systems beim Blackberry-Anbieter RIM deutlich machte, der Millionen Kunden weltweit ins Daten-Nirwana schickte, auch anfälliger für peinliche Pannen. Oder böswillige Attacken, die die Existenz eines Unternehmens bedrohen können.

Nachfrage nach Versicherungsschutz steigt

Nach Angaben der Europäischen Polizeibehörde wird in Deutschland jeder Computer alle zwei Sekunden über das Internet angegriffen. Für Unternehmen alles andere als eine abstrakte Zahl: Laut des Bundeskriminalamts hat sich die Zahl der Wirtschaftsdelikte im Internet im vergangenen Jahr auf 31 000 Fälle fast verdreifacht.

40 Prozent der deutschen Unternehmen verzichtet auf die Verschlüsselung von Dokumenten

46 Prozent aller kleinen und mittleren Unternehmen sind laut dem Softwarehersteller Panda Security im vergangenen Jahr von schädigenden Programmen befallen worden. Laut einer Allensbach-Umfrage haben zwei Drittel der deutschen Unternehmen bereits Firmengeheimnisse durch Cyberspionage verloren. 15 Prozent der Unternehmen sind sogar häufiger betroffen.

Kein Wunder, dass die Nachfrage nach Versicherungsschutz gegen Datenschäden steigt und in den USA schon zu den am stärksten wachsenden Segmenten dieser Branche zählt. Dutzende Anbieter haben dort mittlerweile Policen im Programm, die Unternehmen gegen Virusschäden schützen.

Nicht nur, wenn ein Unternehmen selbst Opfer eines Virusangriffs wird. Sondern auch, wenn dadurch die Abläufe anderer Unternehmen behindert werden, bis hin zur Betriebsunterbrechung. Selbst ein potenzieller Reputationsverlust infolge eines Hackerangriffs lässt sich so abdecken.

Daten-GAU bei Sony: Hacker haben Informationen von Millionen Nutzern der Online-Dienste des Konzerns erbeutet. Es ging um Adressen, Passwörter und möglicherweise auch Kreditkarten-Nummern.

Auch ein kleiner Online-Versand für Sportartikel wurde Opfer der Online-Erpresser

Die Vorfälle der vergangenen Monate zeigen deutlich, dass Schutz dieser Art künftig essenziell wichtig wird. Denn auch vermeintlich sichere Computersysteme vieler staatlicher Stellen oder Unternehmen weltweit sind verwundbar: So brüsteten sich Hacker damit, die Web-Seite der CIA für mehrere Stunden lahmgelegt zu haben.

Im September gab der japanische Konzern Mitsubishi Heavy Industries zu, dass möglicherweise Daten über Atomanlagen oder Rüstungsgüter gestohlen worden seien. Rund 80 Rechner des Unternehmens, darunter auch einige in Forschungszentren und Produktionsanlagen, waren mit Spionagesoftware infiziert.

Im Mai waren Hacker ins IT-System des US-Rüstungskonzern Lockheed Martin eingedrungen. Zwar gelang es ihnen ebenso wenig, sensible Daten zu erbeuten, wie den Hackern, die 2010 die US-Technologiebörse Nasdaq angegriffen hatten und laut Nasdaq weder an Kundeninformationen kamen noch die Handelsplattformen des Unternehmens lahmlegen konnten.

Auch große Unternehmen sind machtlos

Doch wie sicher, so fragten sich danach viele Internet-Nutzer, kann mein Bankkonto sein, wenn es Hacker selbst mit einem der weltweit größten Rüstungskonzerne und einem der wichtigsten Schauplätze der Finanzwelt aufnehmen?

Oder wenn, wie die jüngste Diskussion über Staatstrojaner zeigt, auch Vater Staat vor dem Einsatz von Spähsoftware gegen Unternehmen nicht mehr zurückschreckt?

Sie fragen zu Recht. Denn nicht immer belassen es die anonymen Angreifer dabei, ihre Macht nur anzudeuten: Der Citigroup stahlen Hacker im Mai Kreditkarteninformationen von 360 000 Kunden der US-Bank. Auch Google war machtlos gegen die Online-Spione:

Im Juni drangen Hacker in die E-Mail-Konten von Dissidenten, Regierungsvertretern und Journalisten ein, die diese bei dem Unternehmen eingerichtet hatten. Die Angreifer erschlichen sich die Passwörter der Betroffenen, um deren E-Mail-Verkehr zu überwachen. Schon im Januar 2010 hatten sich Unbekannte über eine Sicherheitslücke im Internet Explorer Zugang zu den Computersystemen des Unternehmens verschafft.

Jüngst wurden auch Online-Händler Amazon, Reiseveranstalter Neckermann oder Spielekonsolenhersteller Nintendo Opfer von Angriffen aus dem Netz.

Besonders spektakulär: der Fall Sony. Mehrfach drangen Hacker beim Unterhaltungsriesen in Kundendatenbanken mit persönlichen Daten wie Namen, Geburtsdaten, Adressen – möglicherweise auch Kreditkarteninformationen.

Besonders wenn Unternehmen ihren Angestellten den Zugriff über Tablet und iPhone erlauben ist die Sicherheit gefährdet.

Beim ersten Angriff waren mehr als 75 Millionen Nutzer des Playstation Network sowie des Video- und Musikdienstes Qriocity betroffen. Sony schaltete daraufhin den Betrieb des Online-Netzwerkes ab und rief seine Kunden auf, Bankabrechnungen sorgfältig zu kontrollieren.

Experten schätzen den wirtschaftlichen Schaden all dieser Fälle auf mehrere Milliarden Euro.

Wie hoch der Schaden für den Sport- und Modeartikler Adidas sein wird, ist noch nicht zu beziffern. Nach einem massiven Hackerangriff musste der Konzern jüngst zahlreiche Web-Seiten mehrere Tage vom Netz nehmen. Betroffen waren unter anderem sämtliche Online-Shops, mit Ausnahme des größten in den USA. Kundendaten seien wohl nicht betroffen, beteuert das Unternehmen.

Trotzdem muss der Dax-Konzern nun um das Vertrauen der verunsicherten Kunden werben.

Die Beispiele der jüngeren Vergangenheit führen den Verantwortlichen vor Augen, wie durchlässig ihre Abwehrmauern sind. Und fast täglich kommen neue Hiobsbotschaften hinzu.

Doch offenbar sind die Warnschüsse noch immer nicht laut genug. Denn nur jedes dritte mittelständische Unternehmen verfügt aktuell über ein umfassendes Sicherheitskonzept, wie der Bundesverband Informationswirtschaft, Telekommunikation und neue Medien (Bitkom) festgestellt hat.

Auch Laptops sollen nicht unbeobachtet herumstehen. Besonders, wenn sensible daten geöffnet sind.

Großer Test im Innenministerium

„Auch Firmen, die sich bisher nicht als potenzielles Angriffsziel sahen, hören die Einschläge näher kommen“, sagt Thomas Koelzer, Vorstand Business Security beim Sicherheitsdienstleister Secunet.

Selbst die Bundesregierung hat die Gefahr erkannt. Seit 1. April versucht ein Nationales Cyber-Abwehrzentrum das weitgehend unkoordinierte Vorgehen staatlicher Stellen in Sachen IT-Sicherheit zu verbessern. Das Bundeswirtschaftsministerium baut derzeit eine IT-Taskforce auf.

Und das Innenministerium plant für den 30. November und 1. Dezember einen großen Test: An beiden Tagen sollen Hacker im Auftrag des Bundesamts für Bevölkerungsschutz und Katastrophenhilfe Computernetze von Bundesregierung, Behörden und Betreiber lebenswichtiger Infrastrukturen angreifen.

Mit dem geplanten Cyberkrieg will Bundesinnenminister Hans-Peter Friedrich die Folgen eines Angriffs auf Deutschland unter möglichst realitätsnahen Bedingungen durchspielen. Dass ein solcher Krieg realistisch ist, hat Estland vor vier Jahren erlebt. Dort wurden nach einem Angriff Regierungsstellen, die größte Bank und einige Versorgungsunternehmen auf einen Schlag stillgelegt.

Auch deswegen hat das Bundesinnenministerium vor allem Betreiber kritischer Infrastrukturen – also Unternehmen aus den Branchen Energie, Telekommunikation, Transport, Banken und Versicherungen – aufgefordert, brancheneigene Krisenreaktionszentren einzurichten.

Zumindest die Versicherer haben reagiert: Rund um die Uhr melden hier die Mitgliedsunternehmen einer zentralen Stelle Anomalien, die sie im Web beobachten. Der Einrichtung wird Modellcharakter für sämtliche Branchen zugeschrieben.

Denn „zu glauben, man sei sicher, weil man angeblich nicht über sensible Daten verfügt oder nicht der Weltmarktführer ist, ist naiv”, sagt Secunet-Vorstand Koelzer.

So zahlte etwa der Betreiber eines Online-Shops für Sportbekleidung kürzlich hohes Lehrgeld für seine Naivität. Ein Erpresser forderte ihn per E-Mail auf, ihm Geld zu überweisen. Andernfalls mache er seine „Web-Seite platt“.

Die E-Mail landete im Spam-Filter, der Unternehmer reagierte nicht. Daraufhin überzog der Erpresser die Web-Seite so lange mit scheinbaren Anfragen, bis sie für Kunden nicht mehr erreichbar war. Wäre das im Vorweihnachtsgeschäft passiert, sagt der Mittelständler, hätte ihn dies seine Existenz gekostet.

Keine Standartlösungen

Damit ihnen eine ähnliche Erfahrung erspart bleibt, planen laut einer Studie des US-Marktforschers IDC fast drei Viertel von 200 befragten deutschen Unternehmen, das Budget ihrer IT-Abteilungen aufzustocken.

Doch Geld allein genügt nicht: Zu jedem Sicherheitspaket gehört eine umfassende Bedrohungsanalyse: Welche Daten im Unternehmen sind sensibel? Auf welchem Wege könnten Angreifer versuchen, an die Daten zu kommen? „Jede Firma hat eine andere Struktur und damit andere Schwächen“, sagt Secunet-Vorstand Koelzer. „Standardlösungen gibt es nicht.“

Zwar hätten auch kleine und mittlere Unternehmen jüngst technisch aufgerüstet, Firewalls, Viren-Scanner oder Anti-Spam-Lösungen installiert, sagt Katrin Böhme von „Deutschland sicher im Netz“, einer Initiative von Unternehmen, Vereinen und Branchenverbänden.

Auch hätten viele Mittelständler einen Datenschutzbeauftragten bestellt. Damit sei es jedoch nicht getan: „Aber welche Daten für die Konkurrenz interessant sind, weiß nicht der Datenschutzbeauftragte, sondern die Chefetage.“

Häufig hätten solche formalen Ernennungen lediglich „Feigenblattfunktion“, sagt Günter Degitz, Geschäftsführer des Beratungsunternehmens Alvarez & Marsal. Denn: „Der klassische deutsche Mittelstand hat bei Datenschutz und IT-Sicherheit noch großen Nachholbedarf.“

Laut einer Studie der Berater verzichten mehr als 40 Prozent der Unternehmen auf die Verschlüsselung von Dokumenten und des Zugangs zu mobilen Endgeräten, und jedes vierte Unternehmen vergisst, Schnittstellen zu externen Anschlüssen zu sperren.

Auch in den Vorstandsetagen der Konzerne bleibt das Thema eher unbeliebt, wird in der Regel erst im Krisenfall zur Chefsache – also wenn Daten verloren gehen oder ein Hacker sich ins Unternehmensnetzwerk geschlichen hat.

Keiner spricht gerne darüber, wenn er Opfer einer Cyberattacke geworden ist – der Reputationsverlust wiegt schwer. So wird das sensible Thema lieber totgeschwiegen.

Auf Anfrage der WirtschaftsWoche lehnen die meisten Verantwortlichen Gespräche über ihre Sicherheitskonzepte ab. Auch der Manager eines Logistikkonzerns möchte anonym bleiben: „Wenn wir uns mit Äußerungen zur Qualität unserer Datensicherheit zu weit aus dem Fenster lehnen“, sagt er, „mag mancher dies als Einladung zum Spiel auffassen.“

Erschwerend kommt hinzu: Computernetzwerke und Softwarelösungen sind in vielen Unternehmen über Jahrzehnte wie ein Flickenteppich gewachsen. Ihren eigenen elektronischen Wildwuchs zu durchschauen fällt Unternehmen oft schwer.

Gefahr Cloud-Computing

Und immer neue technische Entwicklungen bringen neue Risiken mit sich. Zunehmend setzen Unternehmen auf sogenanntes Cloud Computing. Das heißt: Sie mieten Speicherkapazitäten für elektronische Daten außerhalb ihrer eigenen IT-Infrastruktur in extern gemanagten Rechenzentren.

Laut einer Untersuchung des Beratungsunternehmens Ernst & Young nutzen schon 36 Prozent der Unternehmen weltweit IT-Dienste, bei denen sie lediglich die Software besitzen, die Daten jedoch extern speichern.

„Geschäftsführer geben Verantwortung über ihre Daten ab“, sagt Secunet-Vorstand Koelzer. „Aber die Haftung bei Verlust bleibt bei ihnen.“

So zweifeln zwar laut Ernst & Young-Studie 90 Prozent der befragten Unternehmen an der Sicherheit des Cloud Computing. Die Zahl der Cloud-Befürworter stieg dennoch in diesem Jahr von zuletzt 45 auf nun 61 Prozent. Und der Markt wächst rasant:

Laut einer Prognose der IT-Beratung Experton Group geben deutsche Unternehmen 2011 fast zwei Milliarden Euro für Cloud Computing aus – und damit fast doppelt so viel wie im Vorjahr. So erkaufen sich die Unternehmen mehr Flexibilität – zum Preis steigender Unsicherheit.

Das gilt für einen weiteren Trend: Zunehmend haben Mitarbeiter außerhalb des Büros via Internet Zugang zu ihren Daten mit mobilen Endgeräten wie Smartphones oder Tablet-PCs. Doch oft ist nicht geregelt, wer mit welchem Gerät an welche Daten kommt.

Sicherheitsexperten raten, Zugriffsrechte so weit wie möglich einzuschränken. Das habe wenig mit Misstrauen zu tun – es minimiert schlicht das Risiko: Ein Smartphone, das ein Manager im Taxi liegen lässt, darf keine Einblicke in Unternehmensgeheimnisse bieten.

So gilt unter Experten nicht nur die Technik selbst als gefährlich, sondern der Mensch, der sie nutzt. Jeder zweite Chef betrachtet laut IDC-Studie die Mitarbeiter als schwächstes Glied in der Sicherheitskette. „Verbindliche Verhaltensregeln müssen vorgelebt werden“, sagt Michael Sobbek, Geschäftsführer der Sicherheitsberatung Janus Consulting und vormals Sicherheitsmanager der Dresdner Bank.

Auch der Chef müsse den USB-Zugang seines Rechners verschließen oder mit einem gesonderten Notebook zu Vorträgen gehen. Oder deutlich machen, dass Mitarbeiter etwa auf Zugfahrten nicht sorglos ihren Laptop mit den neuesten Produktplanungen aufgeklappt lassen, während sie kurz im Bordbistro einen Kaffee holen.

Gefährliche Standartpasswörter

Um die Sensibilität ihrer Mitarbeiter für dieses Thema zu erhöhen, hat die Marketingabteilung des Karlsruher IT-Dienstleisters Fiducia eine besondere Kampagne entwickelt: Mit einem Quiz im Intranet wurden die „Security Champs“ des Unternehmens ermittelt und auf einer After-Work-Party prämiert. Die gesamte Belegschaft vom Vorstand bis zum Pförtner machte mit.

Plakate auf den Unternehmensfluren vermitteln das ernste, für viele aber abstrakte Thema mit einem Augenzwinkern. Zeigen etwa Mitarbeiter, die ihren Laptop mit einem Kettenschloss umwickeln oder gelbe Notizzettel aufessen: „An mein Passwort kommt niemand ran!“

Auch der Betreiber des Online-Shops, in den Hacker Overbeck eindrang, will künftig vorsichtiger sein. Nach dem simulierten Angriff schaltete er seine Seite sofort ab und korrigierte die fehlerhaft programmierte Web-Seite.

Manchmal, so Testhacker Overbeck, dauere die Absicherung einer Datenbank gar nur zwei Minuten – durch die Wahl eines neuen, sichereren Passworts für den Administrator. Denn das lautet fatalerweise oft einfach nur: „Admin“.