Darknet: Unternehmen im Würgegriff der Cyberkriminellen

Die richtig großen Raubzüge dringen nicht an die Öffentlichkeit. Dafür sorgen nicht nur die Unternehmen.

Nur wenige Minuten ist der Chat verfügbar. Zugang über das verschlüsselte Netzwerk haben lediglich ausgewählte Teilnehmer. Die Internetadresse besteht aus einer ständig wechselnden Kombination von Zahlen und Buchstaben. Nur wer diesen Algorithmus richtig interpretieren kann, kennt Dauer und Zeitpunkt des Kommunikationsnetzwerks. Sobald der Chat offline geht, ist es als habe es ihn nie gegeben.

Hacker, Vermittler und Käufer nutzen solche Netzwerke als Marktplatz. Innerhalb von wenigen Minuten werden auf diesem Weg große Datenmengen und Schwachstellen von Systemen der Unternehmen, sogenannte Exploits, gehandelt.

Für eine Lücke im IOS-Betriebssystem der Apple-iPhones können schon einmal 250.0000 Dollar oder mehr veranschlagt werden. Potenzielle Käufer sind Hacker, Unternehmen oder gar Staaten.

Das US-amerikanische IT- und Beratungsunternehmen IBM Security stellt in seinem aktuellen Sicherheitsreport fest, dass sich die Anzahl schwerwiegender Cyberangriffe auf Unternehmen innerhalb von nur einem Jahr mehr als verdoppelt hat. Weltweit erleiden Unternehmen Schätzungen zufolge jährlich einen finanziellen Schaden in Höhe von 375 bis 575 Milliarden US-Dollar. Allein in Deutschland entstand dadurch ein geschätzter Gesamtschaden im zweistelligen Milliardenbereich.

Quer durch alle Branchen waren laut einer Umfrage der Wirtschaftsprüfungsgesellschaft KPMG aus dem Jahr 2014 rund 40 Prozent aller deutschen Firmen betroffen, doppelt so viele wie 2013. In den Medien liest man vom Diebstahl mehrerer Millionen Nutzerdaten – beispielsweise des Elektronikkonzerns Sony. Die richtig großen Raubzüge allerdings dringen meist gar nicht an die Öffentlichkeit. Dafür sorgen nicht nur die Unternehmen, sondern auch der digitale und anonyme Handelsplatz, auf dem sich all das im Verborgenen abspielt.

Ein normaler Browser funktioniert für die komplizierten Adressen im Darknet nicht. Deswegen muss eine Zusatzsoftware installiert werden. Am einfachsten geht das mit dem Tor Browser Bundle.

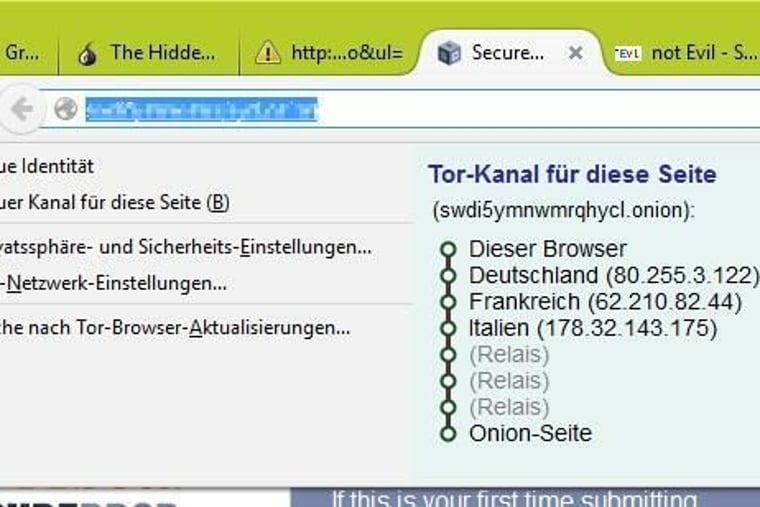

Die Zwiebel mit ihren vielen Schalen: Die Abkürzung TOR steht für: The Onion Router – das Zwiebel-Netzwerk. Die kostenlose Open-Source-Software, einst vom US-Militär entwickelt, dient dazu, die eigene IP-Adresse zu verschleiern, indem sie Anfragen nicht direkt an die Zieladresse im Netz schickt, sondern über eine Kette von Proxyservern leitet. Jeder Proxy kennt nur seinen Vorgänger und Nachfolger, aber keiner kennt den ursprünglichen Absender der Anfrage und gleichzeitig den Empfänger. Das sieht in der Praxis dann so aus.

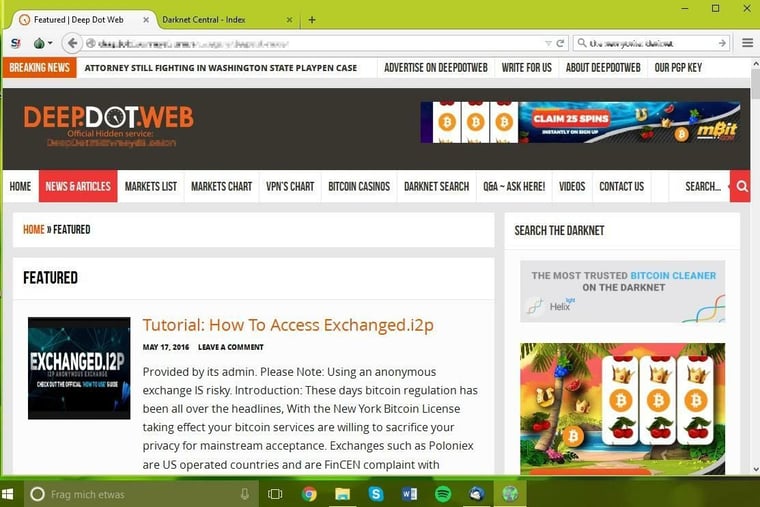

Seitenadressen bestehen im anonymen Web aus einer zufällig gewählten, und ständig wechselnden Kombination von Zahlen und Buchstaben. Das erschwert das surfen. Deswegen bieten einige Seiten wie „The Hidden Wikki“, Orientierungshilfe. DeepDotWeb ist auch über das freie Internet zugänglich. Hier finden sich Foren, Fragen und Übersichten rund um das Thema Deepweb/Darknet.

Tor ist nicht nur zum surfen auf nicht frei zugänglichen Websites nützlich. Auch ganz "normale" Seiten können hier anonym und datensicher angesteuert werden. Gleichzeitig lassen sich auch einige Unternehmen mit einer speziellen .onion Adresse registrieren. So hat zum Beispiel Facebook 2014, als erste große Firma einen offen sichtbaren Tor-Dienst mit eigener Adresse im Anonymisierungsnetz Tor aufgesetzt.

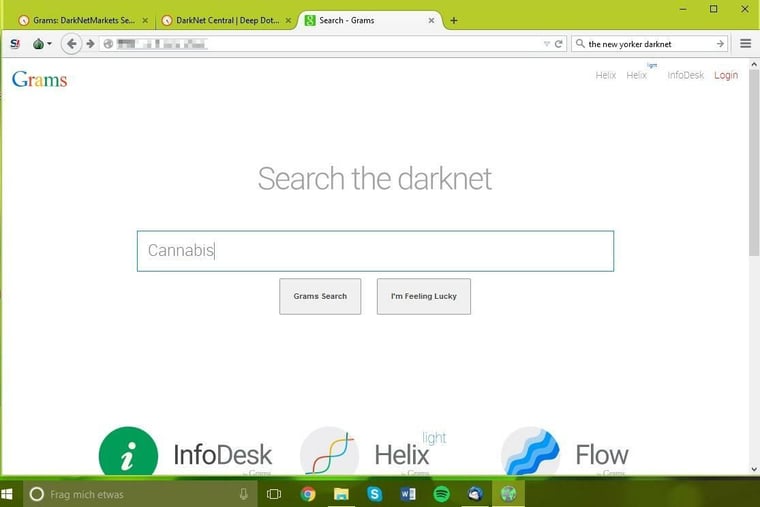

Grams ist die gängigste Suchmaschine für Drogenmärkte im Darknet. Zwar ist der Drogenmarkt im Internet gegenüber dem Straßenhandel (mit einem geschätzten Umsatz von 320 Milliarden Dollar pro Jahr weltweit) noch klein, aber bereits hart umkämpft. Die Betreiber leben gut von der Verkaufsprovision, die sie für jeden Deal erhalten, der auf ihrer Seite geschlossen wird. Laut FBI sollen beim damals 29-jährigen Marktführer Dread Pirate Roberts von der Seite Silkroad, Bitcoins im Wert von 150 Millionen Dollar sichergestellt worden sein. Im Oktober 2013 wurde der US-Amerikaner Ross Ulbricht, der angebliche Silk-Road-Betreiber, ausfindig gemacht und vom FBI verhaftet. Der heute 32-Jährige wurde zu lebenslanger Haft ohne Bewährung verurteilt.

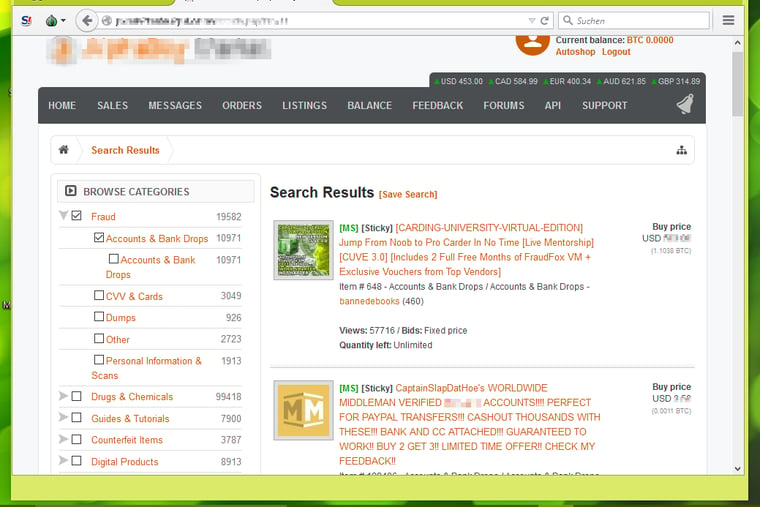

Aufgrund der steigenden Konkurrenz haben sich Nachfolger wie Alphabay oder Nucleus vom anarchischen Neunzigerjahre-Look verabschiedet und orientieren sich nun an der Optik des legalen Onlinehandels. Da Vertrauen auf anonymen Marktplätzen ein knappes Gut ist, reagieren die Kunden stärker auf die üblichen Onlinereize wie einprägsame Logos, erkennbare Marken, hochauflösende Produktfotos und Marktstandards wie Kundenprofil, Konto-Übersicht und ausführliche Angebotslisten. Drogen sind auf fast jedem Marktplatz der größte Posten, daneben lassen sich hier jedoch auch Waffen, Hacker, Identitäten, Kreditkarten und andere Dinge erwerben. In den dunkelsten Ecken, die allerdings auch im Darknet nicht ohne weiteres zugänglich sind, finden sich sogar Menschenhandel, Kinderpornographie und Live-Vergewaltigungen.

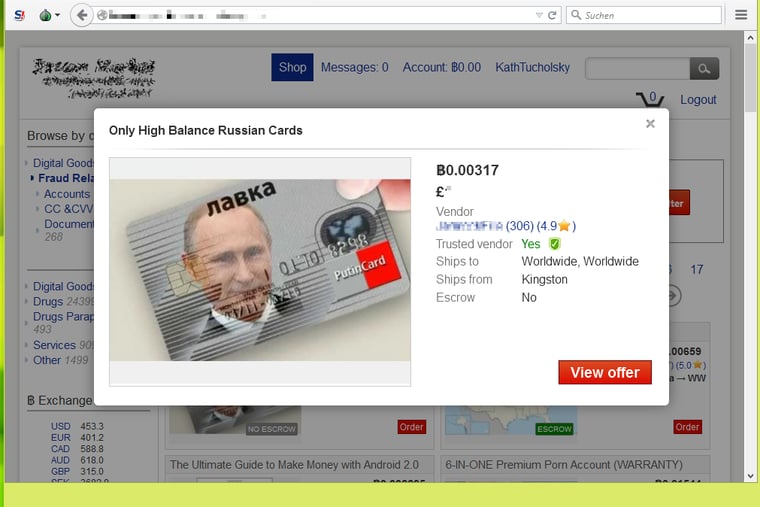

Ob gehackte Paypal, Amazon oder Ebay-Konten, eine neue Kreditkarte oder die Dienste eines Hackers, der mit Hilfe einer DDoS-Attacke (Distributed Denial of Service) eine Seite lahmlegen soll. Im Darknet werden Angriffe bzw. Daten jeglicher Art angeboten. Für nur ein Pfund, könnte man hier eine russische Kreditkarte mit hohem Verfügungsrahmen erwerben. Auch persönliche Daten wie Namen, Geburtsdaten, Adressen, EMails und alle erdenklichen Zugänge einer bestimmten Person werden hier für wenige Dollar angeboten. Zur Zeit vor der US-Wahl besonders beliebt: personenbezogene Daten, aufgelistet nach Bundesstaaten in Amerika.

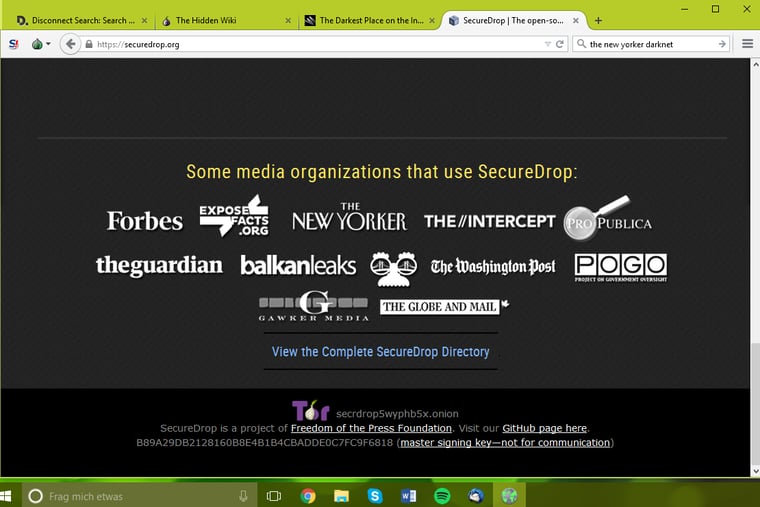

Aber die Anonymität des Darknets, entzieht nicht nur illegale Machenschaften dem Zugriff der Justiz, sie bietet auch Schutz für politisch Verfolgte. Regimekritiker des Arabischen Frühlings, Dissidenten in China oder im Iran können dank Tor, Material veröffentlichen, ohne sich persönlich zu exponieren. Und sie können sich in geschützten Chats und Foren untereinander austauschen, ohne Sanktionen fürchten zu müssen. Deswegen sind mittlerweile auch viele journalistische Publikationen im digitalen Untergrund zu finden.

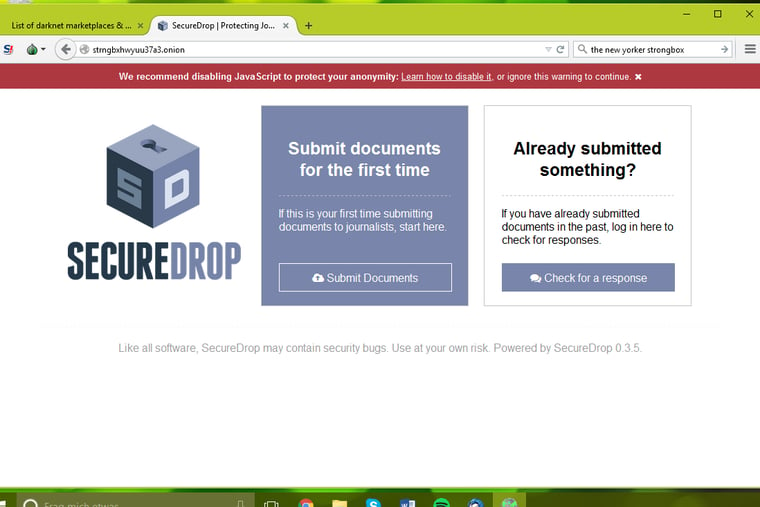

So hat auch das US-Magazin "The New Yorker" dort eine Seite mit Anleitungen für Whistleblower. In der "The New Yorker Strongbox", können mithilfe von "Secure Drop" anonym Informationen an das Magazin gesendet werden. Russische Dissidenten umgehen so die staatliche Zensur, Homosexuelle im Nahen Osten schützen sich vor dem Zugriff der Moralwächter, Whistleblower vor den Augen derer, die sie verraten.

Weitaus unbekannter ist der ziemlich profane Teil des anonymisierten Netzes. Essay-Seiten, in denen User frei ihre Gedanken niederschreiben, aber auch krude Blogs über Verschwörungstheorien. Es gibt Foren, in denen über Politik gesprochen wird, und welche, in denen Hack-Angriffe für "gute Zwecke" geplant werden. In den Untiefen des anonymen Internets findet sich dann sogar ein Forumseintrag über Pegida, oder besser gesagt gegen das deutsche Antiislam-Bündnisses.

Der Begriff Darknet bezeichnet einen Teil des so genannten Deepwebs. Dieser Bereich ist tausend Mal größer als das für den normalen User sichtbare Internet – auch Surface-Web genannt. Das Deebweb macht den Teil des Internets sichtbar, den Suchmaschinen wie Google nicht finden.

Das Darknet geht jedoch noch darüber hinaus. Hier tritt man nicht über Internet Explorer, Firefox oder Chrome ein, sondern über eine spezielle Software, zum Beispiel den Tor-Browser.

In diesem System, das ursprünglich vom US-Militär zur verschlüsselten Kommunikation entwickelt worden ist, finden sich all jene, die auf Anonymität angewiesen sind: Whistleblower, Journalisten, Dissidenten. Zunehmend aber auch Kriminelle jeglicher Art. Immer mehr im Fokus der Cyberkriminellen ist der Handel mit Daten von Unternehmen. „Und der Markt wächst rasant“, sagt Oliver Achten, Cyber Security Experte der Wirtschaftsprüfungsgesellschaft EY.

Die Plattformen heißen „The Real Deal“, „Hansa“ oder „Dream Market“. Auf jedem dieser Darknet-Märkte finden sich tausende lukrative Angebote. Zum Beispiel bekommt man dort für 140 Dollar ein Paypal-Konto mit bis zu 1000 Dollar garantiertem Volumen, eine Kreditkarte der Firma Master Card für 17 Dollar oder Bankkonten mit einem Dispo von 70.000 Dollar zu einem Preis von 4200 Dollar.

„Das sind die Kleinkriminellen der Cyberwelt“, sagt Achten. Leidtragende sind in solchen Fällen meist Privatpersonen, nicht das Unternehmen selbst. Geht man noch eine Stufe tiefer in die Welt der Cyberkriminalität, findet man Trojaner, Viren und Malware, die der Kunde sich einfach in seinen Warenkorb packen kann. Die Verkäufer legen viel Wert auf ein gutes Dienstleistungsverhältnis: Sie werben mit ihrer Erfahrung und den Berichten früherer Abnehmer. Kunden können ihre Verkäufer ähnlich wie bei Ebay oder Amazon bewerten.

Mittlerweile gibt es im Netz ganze Baukastensysteme zu kaufen, mit denen sich die Angreifer Werkzeuge einfach zusammenklicken. Poison Ivy oder DarkComet heißen Toolkits, mit denen sich auch ohne Programmierkenntnisse Trojaner basteln lassen.

Als Zusatzangebot kann man weitere Leistungen erwerben: Die Dienste eines Hackers mieten oder ab 15 Euro pro Monat einen Phishing-Service als Onlinedienst. Das Modell ist klar: Crime as a service, also Kriminalität als Dienstleistung. So sieht Shopping in der digitalen Unterwelt aus. Um ihre Anonymität zu wahren, wickeln die Beteiligten die Zahlungen über verschlüsselte Konten der digitalen Krypto-Währung Bitcoin ab.

„Das Geschäft mit Erpressungs-Trojanern ist zur Zeit besonders beliebt“, warnt Achten. Trojaner sind für Computer schädliche Programme. Erst im Februar dieses Jahres breitete sich die Schadsoftware Locky auf unzähligen PCs privater Nutzer aber auch auf Systemen von Unternehmen aus. Die Angreifer forderten Geld für die Entfernung des Virus.

Ein sogenannter Ransomware-Angriff kann einen ganzen Konzern lahmlegen und dessen Daten unwiderruflich löschen. Gefahren, die laut Achten leicht minimiert werden könnten. „Solche Trojaner werden häufig über erfundene Mails verbreitet. Eine Sensibilisierung der Mitarbeiter und eine zusätzliche Sicherung der Daten würde helfen etwaige Angriffe früh zu erkennen.“ Trotzdem sind unzählige Unternehmen bereits Opfer eines solchen Angriffs geworden.

Wie die Ergebnisse einer Ransomware-Umfrage des Bundesamtes für Sicherheit und Informationstechnik (BSI) zeigen, waren mehr als ein Drittel der 592 befragten Institutionen aus der deutschen Wirtschaft, in den vergangenen sechs Monaten von Verschlüsselungs-Trojanern betroffen.

Bei 75 Prozent der Betroffenen hat sich der Schädling über infizierte E-Mail-Anhänge auf Computer geschlichen. Damit hat sich eine Schattenwirtschaft etabliert wie sie in Bereichen Waffen- und Drogenhandel seit Jahrzehnten existiert.

Platz 15: Bender

Standort: Grünberg

Unternehmensfokus: Elektrotechnik

Umsatz 2014: 100 Mio. Euro

Innovationsscore: 163

Um Deutschlands innovativste Mittelständler zu ermitteln, wertete die Unternehmensberatung Munich Strategy Group (MSG) zunächst die Daten von 3300 deutschen Unternehmen aus, die zwischen zehn Millionen und einer Milliarde Euro umsetzen. Die Berater analysierten Jahresabschlüsse und Präsentationen, sprachen mit Kunden und Branchenexperten sowie Geschäftsführern, Inhabern und Beiräten der Unternehmen.

Nach den Experteninterviews und Erfolgsanalysen nahm MSG 400 Unternehmen in die engere Wahl. Für jedes errechnete die Beratung einen eigenen Innovations-Score. Dabei achteten die Berater darauf, dass sich das Unternehmen durch ständige Neuheiten auszeichnet, von Wettbewerbern als innovativ angesehen wird und eine ideenfördernde Kultur etabliert hat. Zudem flossen zu einem Drittel auch wirtschaftliche Indikatoren wie Umsatz- und Gewinnwachstum in die Bewertung ein. „Ein innovatives Unternehmen zeichnet sich dadurch aus, dass es mehr als 25 Prozent seines Umsatzes mit Produkten macht, die erst in den vergangenen vier Jahren entstanden sind“, sagt MSG-Gründer und Studienleiter Sebastian Theopold.

Das erste Ranking dieser Art hatte MSG im vergangenen Jahr für die WirtschaftsWoche erstellt (Heft 15/2014). Anders als im Vorjahr haben es diesmal auch viele Hersteller von Konsumprodukten unter die Top 50 geschafft, so etwa Ravensburger (Spiele), Rügenwalder (Wurst) oder Soldan (Bonbons).

Der Großteil der Innovations-Champions entstammt allerdings nach wie vor der traditionellen Paradedisziplin des deutschen Mittelstands: dem Maschinenbau.

Platz 14: Biotest

Standort: Dreieich

Unternehmensfokus: Bioheilmittel

Umsatz 2014: 582 Mio. Euro

Innovationsscore: 164

Platz 13: Rapunzel

Standort: Legau

Unternehmensfokus: Biolebensmittel

Umsatz 2014: 169 Mio. Euro

Innovationsscore: 166

Unternehmensgründer Joseph Wilhelm bringt jährlich etwa 20 neue Produkte auf den Markt. Die ersten Müslis des 1974 gegründeten Unternehmens mischte er noch selbst in der Badewanne. Um Kontrolle über die Herkunft der Zutaten zu haben, initiiert das Unternehmen selbst Anbaustrategien und kauft direkt vom Bauern.

Platz 12: Metabo

Standort: Nürtingen

Unternehmensfokus: Elektrowerkzeuge

Umsatz 2014: 374 Mio. Euro

Innovationsscore: 167

Platz 11: Brückner

Standort: Siegsdorf

Unternehmensfokus: Folienmaschinen

Umsatz 2013: 754 Mio. Euro

Innovationsscore: 171

Platz 10: Sennheiser

Standort: Wedemark

Unternehmensfokus: Mikrofone

Umsatz 2014: 635 Mio. Euro

Innovationsscore: 172

Platz 9: Rügenwalder Mühle

Standort: Bad Zwischenahn

Unternehmensfokus: Wurst

Umsatz 2014: 175 Mio. Euro

Innovationsscore: 173

Platz 8: Ravensburger

Standort: Ravensburg

Unternehmensfokus: Spiele

Umsatz 2014: 373 Mio. Euro

Innovationsscore: 175

Platz 7: Beumer

Standort: Beckum

Unternehmensfokus: Fördertechnik

Umsatz 2014: 680 Mio. Euro

Innovationsscore: 177

Platz 6: Balluff

Standort: Neuhausen a.d. Fildern

Unternehmensfokus: Sensortechnik

Umsatz 2013: 335 Mio. Euro

Innovationsscore: 178

Platz 5: Hansgrohe

Standort: Schiltach

Unternehmensfokus: Armaturen

Umsatz 2014: 874 Mio. Euro

Innovationsscore: 182

Platz 4: Rimowa

Standort: Köln

Unternehmensfokus: Koffer

Umsatz 2014: 275 Mio. Euro

Innovationsscore: 185

Platz 3: Infiana

Standort: Forchheim

Unternehmensfokus: Spezialfolien

Umsatz 2014: 200 Mio. Euro

Innovationsscore: 186

Platz 2: Kaeser Kompressoren

Standort: Coburg

Unternehmensfokus: Druckluftsysteme

Umsatz 2013: 650 Mio. Euro

Innovationsscore: 188

Platz 1: Rational

Standort: Landsberg am Lech

Unternehmensfokus: Großküchengeräte

Umsatz: 497 Mio. Euro

Innovationsscore: 192

Neben den einzeln handelnden Hackern machen organisierte Banden das richtig große Geld mit dem Handel von Unternehmensdaten. Sandro Gaycken, Leiter des Digital Society Institute an der European School of Management and Technology in Berlin, sagt: „Hier geht der Schaden für Unternehmen teilweise in die Milliarden.“ Dabei sei allerdings zu unterscheiden, wer welche Daten kauft, beziehungsweise den Erwerb in Auftrag gibt.

„Der Markt lässt sich in drei Bereiche gliedern. Personenbezogene Daten, zum Beispiel von einzelnen Nutzern, Produktions- und Entwicklungsdaten und Geschäftsdaten“, erklärt Gaycken, der neben der Bundesregierung unter anderem mittelständische und größere Unternehmen im Bereich der IT-Sicherheit berät.

Personenbezogene Daten sind Adressen, Kreditkartendaten, Passwörter und ähnliches. Mehrere Millionen Daten von Adobe-Kunden gerieten beispielsweise vor drei Jahren in die Hände Krimineller. Auf dem Schwarzmarkt im Internet sind solche Daten Hunderttausende Euro wert. „In diesem Bereich finden sich viele Kleinkriminelle“, sagt Gaycken.

An das Geschäft mit Produktions- und Entwicklungsdaten hingegen, etwa aus dem Pharmabereich, würden sich nur organisierte Banden wagen. „An diese Strukturen kommt man natürlich nicht einfach über einen offen zugänglichen Marktplatz im Darknet ran“, sagt Gaycken. Die Kommunikation der Bandenmitglieder laufe ausschließlich über geschlossene Foren. „Diese kleineren Vertrauensnetzwerke tauchen auf und verschwinden dann wieder.“ Eine kurze Zwischenkommunikation unter Kriminellen, die sich meist kennen. Namen von betroffenen Unternehmen darf er nicht nennen.

Oft werden Schwachstellen im System genutzt, um Späh-Programme zu installieren, die dann die gewünschten Daten liefern. Wie groß genau die Schäden sind, lässt sich nur schätzen. Zumal viele Firmen den Diebstahl gar nicht oder erst einige Zeit später bemerken, etwa wenn ein Konkurrent ihr neues Produkt vor ihnen auf den Markt bringt. Der Handel mit Schwachstellen (Exploits) ist nach Einschätzung von Experten wie Gaycken in den vergangenen Jahren exponentiell gewachsen.

Angeboten werden die Daten fast in der Hälfte aller Fälle von Mitarbeitern der betroffenen Unternehmen selbst, Käufer sind vermehrt Geheimdienste von Staaten und Konkurrenzunternehmen: „Entweder die Unternehmen kaufen Exploits, um die Konkurrenz auszuspionieren, oder um die eigenen Schwachstellen vom Markt zu nehmen“, erklärt Gaycken.

Geheimdienste nutzen den Schwarzmarkt nicht nur, um die Sicherheit der eigenen Bevölkerung zu gewährleisten. „Manche Staaten betreiben offen Industriespionage zum Vorteil des eigenen Landes“, sagt Gaycken. Zum Beispiel China. Um Wachstum zu gewährleisten, bediene sich China zum Teil „illegaler Wege“.

Das zeigt nach Ansicht von Sicherheitsspezialisten der Fall des kanadischen Netzausrüsters Nortel. 2000 begannen chinesische Hacker in den IT-Systemen des Unternehmens ein- und auszugehen und erlangten wichtige Firmeninterna und –geheimnisse erlangen, darunter technische Dokumentationen, Entwicklungsprojekte und Geschäftspläne. Damals war Nortel ein kanadisches Vorzeigeunternehmen mit einem Börsenwert von 225 Milliarden Euro. Insider meinen, es sei kein Zufall, dass mit dem Abstieg von Nortel der Aufstieg des chinesischen Konkurrenten Huawei begann. 2009 meldete Nortel Insolvenz an und wurde in seine Einzelteile zerschlagen und an mehrere Konkurrenten verkauft.

Doch nicht nur China mischt mit. Auch der Bundesnachrichtendienst (BND) plant, in den Handel mit Exploits einzusteigen, wie 2014 bekannt wurde. Dafür erntete er harsche Kritik aus den Reihen der Computerexperten. Dirk Engling, Pressesprecher des Chaos Computer Club, verweist darauf, dass der Einstieg des BND in den dubiosen Markt der Exploits die deutsche Wirtschaft schädigen werde: „Wenn deutsche Geheimdienste diesen Schwarzmarkt mit unseren Steuergeldern noch anheizen, würde das erhebliche Folgekosten für die Wirtschaft haben, die schon heute kaum hinterherkommt, ihre technische Infrastruktur gegen Angriffe zu verteidigen.“

Michael Meier, Leiter der Abteilung Cyber Security beim Fraunhofer Institut (FKIE), sieht die Entwicklung der illegalen Darknet-Märkte ebenfalls mit Sorge. Die Täter zu ermitteln sei nahezu unmöglich, da sei das Darknet wie eine permanente Maskierung. „Deswegen müssen die Unternehmen sich besser schützen“, anders werde sich an der pikanten Situation der Wirtschaft nichts ändern.

„Das Problem ist, dass IT-Sicherheit kein messbares Gut ist“, sagt Meier. Sicherheitsvorkehrungen liefern keinen Gewinn, der sich in der Bilanz ausweisen lässt – deswegen investieren viele Unternehmen nur ungern in diesem Bereich. Wenn ein Unternehmen allerdings einem Cyberangriff ausgesetzt ist, seien die Schäden enorm. Ein durchschnittlicher Datendiebstahl, ermittelte IBM in seinem jüngsten Sicherheitsreport, verursacht in Deutschland einen Schaden von 3,5 Millionen US-Dollar.

Deswegen investieren große Unternehmen zum Teil in Feuerwehreinheiten. Dort sind entweder intern oder extern beschäftigte IT-Profis zur Stelle, wenn es einen Sicherheitsnotfall gibt. Oder sie schreiben Preise dafür aus, dass Hacker gefundene Schwachstellen dem Unternehmen melden, anstatt sie auf dem Schwarzmarkt zu versteigern. Dafür bekommt der Hacker von manchen Firmen 10.000 Euro, von anderen nur ein T-Shirt. Dabei sind Unternehmen wie Apple, AOL, Blackberry und Telekom.

„Das muss sich ein Unternehmen aber auch erst einmal leisten können“, sagt Meier. Das Problem sei jedoch, dass die Technik sich rasend schnell weiter entwickelt. „Da werden Unternehmen einen Schritt hintendran sein. Sie können nur Sicherheitsvorkehrungen treffen und gute Experten für den Fall bereit haben, wenn es passiert“, sagt Meier. Hundertprozentigen Schutz gebe es eben nie.